Las aplicaciones de billetera de teléfonos inteligentes son un reemplazo súper práctico para su billetera física, sosteniendo su peculio, tarjetas, identificación y más. Son muy seguros de usar y facilitan apoyar sus tarjetas más importantes cerca sin tener que cargar una billetera o un bolsa, pero todavía hay algunas precauciones serias que debe tomar.

1

Utilice la autenticación biométrica

La mayoría, si no todos, los teléfonos inteligentes tienen un escáner de huellas digitales que puede usar para encerrar tanto su teléfono como cualquier aplicación. Las billeteras digitales asimismo admiten esta funcionalidad, permitiéndole usar su huella digital o cara para desbloquear la aplicación.

La autenticación biométrica es uno de los mecanismos de firma más seguros que puede usar. Las contraseñas y los alfileres son avíos, pero se pueden adivinar, robar o phished. Los datos biométricos son mucho más difíciles para un cibercriminal robar o replicar. Incluso garantiza que incluso si su dispositivo es robado o perdido, determinado no puede meter en su aplicación de billetera digital y comenzar a realizar pagos.

Asegúrese de no confiarse su pin y contraseña por completo. El uso de una contraseña segura o un PIN para encerrar su teléfono es importante. En caso de que la autenticación biométrica falle, vienen como su única opción para obtener a su aplicación y teléfono de billetera.

2

Monitorear regularmente la actividad de la cuenta

Esto puede sonar obvio, pero monitorear regularmente la actividad de la cuenta puede ayudarlo a detectar cualquier transacción sospechosa antiguamente de que sean hipérbole de cocaína en mayores pérdidas. La mayoría de las aplicaciones de billetera ya envían notificaciones en tiempo efectivo para cada transacción, pero siempre puede monitorear su historial de transacciones en el interior de la aplicación.

Los delincuentes a menudo comienzan con pequeñas transacciones para probar si una cuenta es endeble sin alertar al propietario. Revisar regularmente su cuenta asimismo le brinda una paisaje de pájaro de qué modo de suscripción podría estar filtrando peculio. Por ejemplo, si su maleable de crédito se ve comprometida en la fuga de datos de un sitio web y los piratas informáticos intentan cargar su cuenta, puede detectar las transacciones más pequeñas de prueba en su maleable.

Recomiendo revisar la actividad de la cuenta al menos una vez por semana. Como un bono adicional, asimismo estará más consciente de dónde va su peculio, lo que ayuda a planificar los presupuestos mensuales en mi experiencia. Algunas aplicaciones de billetera asimismo le permiten configurar alertas de transacciones personalizadas según el valía o la ubicación de la transacción. Estos pueden alertarlo inmediatamente sobre cualquier transacción de las que pueda desconocer.

3

Cuidado con los ataques de phishing

Otro consejo es estar siempre atento a los ataques de phishing que intentan robar su información de suscripción. Los piratas informáticos envían correos electrónicos falsos que sonan aterradores e incluso pueden exceder los filtros de spam de su bandeja de entrada.

A pesar de sus mejores esfuerzos, una página de phishing, malware u otro truco siempre puede producirse. Por ejemplo, un escritor de Makeuseof fue impulsado por Steam y terminó perdiendo peculio en forma de su saldo de billetera, a pesar de abriles de experiencia en ruta y con asuntos de seguridad.

La mejor modo de evitar que Phished es tomarlo con calma, interpretar cuidadosamente el mensaje o el correo electrónico, y realizar la URL antiguamente de hacer clic en cualquier enlace. Existen numerosas formas en que puede realizar los enlaces sospechosos en los mensajes de texto. Adicionalmente, los estafadores a menudo usan códigos QR, así que tenga cuidado antiguamente de escanear códigos QR aleatorios en correos electrónicos o mensajes.

4

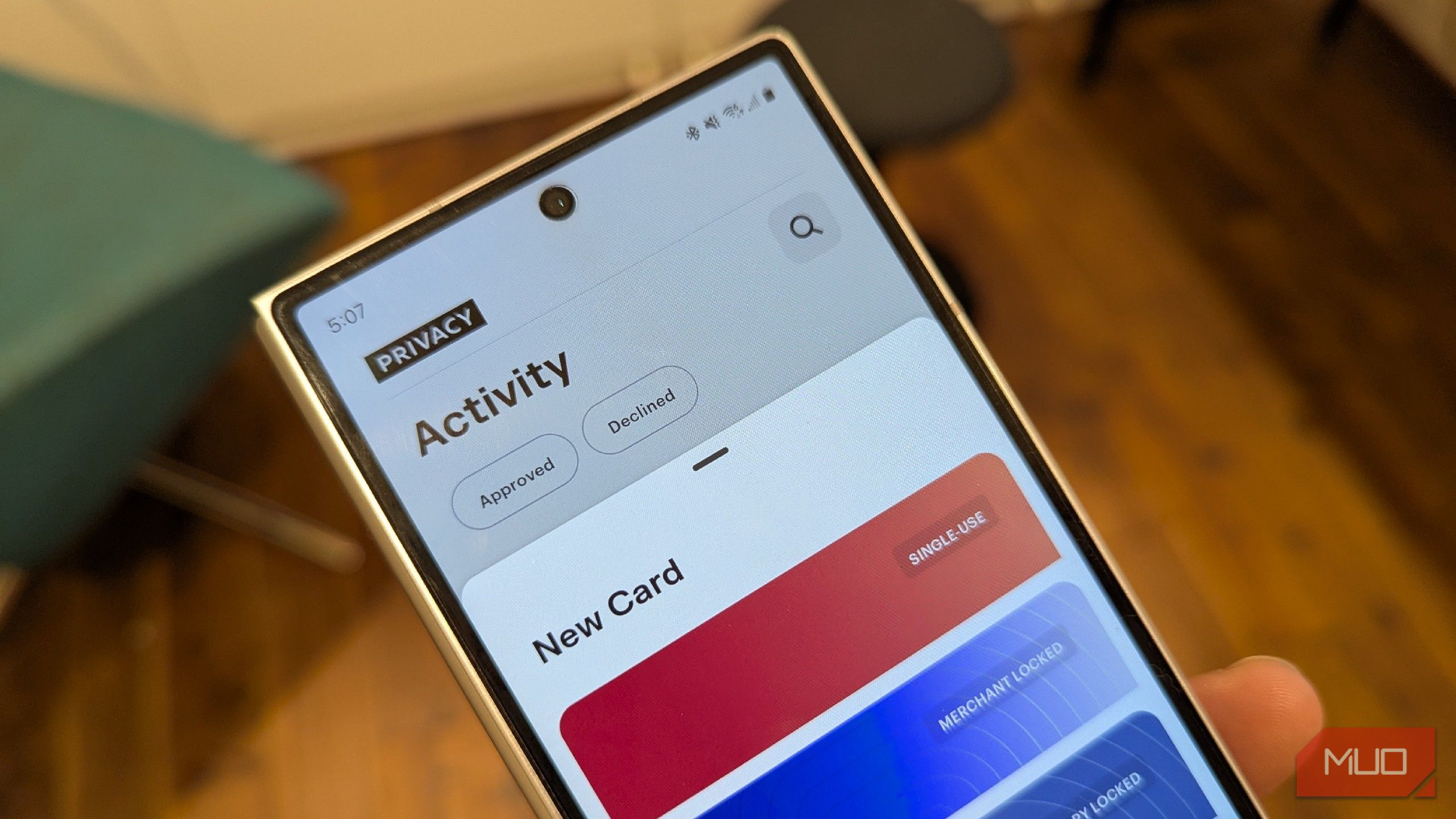

Establezca los límites de transacción cuando sea posible

Establecer límites de transacción en sus aplicaciones de billetera digital es una de las mejores formas de defenderse de las incursiones aleatorias. Los límites de transacción se diseñaron inicialmente para ayudar a mandar sus finanzas, pero asimismo se duplican como medida preventiva en caso de que su billetera se comprometa.

Incluso si un atacante obtiene llegada a su billetera digital y puede hacer pagos, su final de transacción reducirá el daño a su cuenta bancaria, lo suficiente como para que tome medidas. Los límites de transacción no protegen activamente su billetera digital o información financiera de ser abusada, pero evitarán que un hacker huya con todo su peculio a la vez.

5

Deshabilitar el economía inconsciente de la información de suscripción

Las billeteras digitales (¡especialmente Google Pay!) Piderán evitar automáticamente su información de suscripción en un sitio que está revisando. Los navegadores y otras aplicaciones asimismo ofrecen vincular con su billetera digital para que su experiencia de suscripción sea más perfecta y evitar la molestia de ingresar los datos de su maleable y más cada vez que realiza una negocio.

Seré el primero en conceder que esto es extremadamente conveniente y cómo se deben realizar los pagos en ruta. Dicho esto, asimismo es un gran aventura de seguridad. Una vez que deje que los sitios web o aplicaciones comiencen a obedecer sus datos financieros, asimismo confía en ellos para protegerlos. Y aunque la seguridad no es un gran aventura en minoristas más grandes como Amazon, Best Buy o eBay, las empresas más pequeñas que no practican las mejores medidas de ciberseguridad pueden terminar sin filmar su información financiera a los piratas informáticos.

Deshabilite el economía inconsciente en su navegador y, en común, evite la tentación con otras aplicaciones asimismo. Entrando en sus datos manualmente para cada negocio puede ser una molestia, pero la tranquilidad que viene con ella vale la pena el esfuerzo.

Las posibilidades de que su billetera digital se vea comprometida por sí sola o en el extremo de la empresa son conveniente escasas. Sin confiscación, los usuarios individuales siempre son un objetivo para piratas informáticos y estafadores que buscan escapar su peculio. Tomar algunas precauciones simples puede contribuir en gran medida a protegerlo de cualquier delincuente que robe su peculio.