Cifro mis archivos antaño de cargarlos en la estrato. La razón es que los servicios en la estrato prometen seguridad, pero no son impenetrables. Posteriormente de ver varias violaciones de suspensión perfil, desarrollé mi rutina de criptográfico que me da tranquilidad sin matar la conveniencia.

El almacenamiento en la estrato no es tan seguro como crees

Solía creer que mis archivos eran completamente seguros en la estrato. Eso fue antaño de que me entere de las numerosas violaciones de datos que afectan incluso a los proveedores más grandes. Las compañías de almacenamiento en la estrato hacen grandes promesas sobre la seguridad, pero la verdad es menos tranquilizadora.

Sus archivos se almacenan en un enorme servidor controlado por otra persona, y confía en que “cualquiera más” con su información privada. A pesar del criptográfico durante el tránsito y en reposo, sus datos a menudo se descifran en sus servidores, por lo que es potencialmente accesible. Cuando una aplicación antivirus popular fue atrapada vendiendo datos, cambió por completo mi perspectiva sobre la privacidad digital.

Dejé de esperar en el almacenamiento tirado en la estrato para mis fotos por completo. Cuando el servicio es tirado, no es el cliente sino el producto. Sus datos pueden analizarse con fines de marketing o para capacitar a los modelos de IA sin su conocimiento.

Incluso los administradores de contraseñas como LastPass sufrieron violaciones de datos, lo que demuestra que nadie en ruta es completamente seguro. Es por eso que siempre cifro documentos confidenciales antaño de subirlos a la estrato. Estos incluyen registros financieros, documentos de identificación escaneados, revistas personales y cualquier cosa que contenga contraseñas o información personal.

Posteriormente de probar numerosas soluciones de criptográfico, me decidí por dos herramientas confiables que equilibran la seguridad con facilidad de uso. Como todos, quiero protección sin complejidad, porque seamos sinceros, si es demasiado complicado, eventualmente me pondré perezoso y saltaré el criptográfico por completo.

Veracrypt: para mis archivos más sensibles

Veracrypt se ha convertido en mi utensilio de remisión para deposición serias de criptográfico. Es completamente graciosamente, de código despejado y regularmente auditado por expertos en seguridad. Lo que más me gusta es que crea contenedores cifrados que aparecen como archivos normales hasta que los desbloquee con su contraseña.

Principalmente uso Veracrypt para mis documentos financieros, identificación escaneada y cualquier cosa que me horrorice ver filtrarse. El criptográfico es de cargo marcial, lo que significa que incluso si cualquiera robó mi computadora portátil o pirateó mi cuenta de estrato, necesitaría mucho tiempo para entrar en mis archivos.

Descargar: Veracrypt (Infundado)

Cuando descarga e instala Veracrypt desde su sitio web (siempre verifique la firma de descarga). Aquí le mostramos cómo acortar archivos con Veracrypt:

-

Iniciar Veracrypt y hacer clic Crear convexidad Para comenzar el asistente de creación de convexidad.

-

Optar Crear un contenedor de archivos criptográfico y nominar Grosor estereotipado de Veracrypt.

-

Elija dónde juntar su archivo de contenedor y dale un nombre.

-

Seleccione su cálculo de criptográfico (uso AES) y cálculo hash (SHA-512).

-

Establezca su tamaño de convexidad en función de lo que necesita para juntar.

-

Luego establezca una contraseña segura y seleccione el sistema de archivos (NTFS para volúmenes más grandes, mugre para los más pequeños).

-

Mueva el mouse al azar en la ventana para crear aleatoriedad de criptográfico.

-

Formatear el convexidad y esperar para completar.

-

Monte el convexidad recién creado y deslizamiento los archivos como cualquier pelotón regular.

-

Desmontar cuando termina para asediar todo.

Posteriormente de desmontar el convexidad, puede cargar el contenedor en la estrato. La primera vez que configuré esto, tomó unos cinco minutos, pero ahora crear nuevos contenedores lleva solo un minuto. Este enfoque es útil cuando necesito compartir archivos confidenciales.

Relacionado

Cómo acortar una pelotón de sistema de Windows con Veracrypt

Aquí le mostramos cómo abastecer su pelotón de Windows o la partición segura utilizando el criptográfico cortesía de Veracrypt.

7-ZIP: para tareas de criptográfico rápido

Recurro a 7-ZIP cuando necesito acortar archivos o carpetas individuales rápidamente. No es exclusivamente una utensilio de criptográfico, ya que es principalmente una utilidad de compresión de archivos, pero su implementación de criptográfico AES-256 es sólida y ligera de usar. La maduro superioridad es que si tiene que compartir el archivo encriptado, entonces los destinatarios no necesitan 7-ZIP específicamente; La mayoría de los administradores de archivos pueden inaugurar archivos zip cifrados (aunque aún necesitarán su contraseña).

Descargar: 7-Zip (Infundado)

Utiliza capital mínimos e integra con el menú contextual de clic derecho en Windows. 7-ZIP es valentísimo para tareas de criptográfico rápido que no justifican la configuración de un contenedor de Veracrypt completo. Aquí está mi proceso para acortar archivos con 7-ZIP:

-

Haga clic con el interruptor derecho en los archivos o carpetas que desea acortar y inclinarse 7-Zip Desde el menú contextual.

-

Hacer clic Ampliar al archivo y elija su formato de archivo (generalmente .7Z funciona adecuadamente).

-

Establezca el método de criptográfico en AES-256 e ingrese una contraseña segura (¡no lo olvide, ya que no hay opción de recuperación!).

-

Controlar Nombres de archivo en criptográfico Si desea ocultar incluso los nombres de sus archivos y haga clic en DE ACUERDO.

-

Elimine los archivos originales de forma segura si contienen información confidencial.

-

Cargue el archivo encriptado para el almacenamiento en la estrato o compartir por correo electrónico.

Ambas herramientas me han servido adecuadamente en diferentes escenarios. Veracrypt se destaca para colecciones más grandes de archivos, mientras que 7-ZIP es mi alternativa rápida para las deposición de criptográfico únicas o cuando necesito compartir archivos cifrados con otros.

Así es como accedo a mis archivos cifrados a través de dispositivos

Compendiar archivos es solo la medio de la batalla, además necesita conseguir a ellos convenientemente a través de sus dispositivos. Cambio entre Windows y Android durante todo el día, por lo que necesito abastecer mis archivos confidenciales seguros y accesibles cuando los necesito.

Lograr a los archivos cifrados para mis máquinas Windows es sencillo ya que Veracrypt y 7-Zip funcionan de forma nativa. El cierto desafío viene con Android, donde estas herramientas de escritorio no funcionan exactamente de la misma guisa.

En Android, uso Zarchiver para conseguir a mis archivos cifrados de 7 ZIP. Maneja archivos ZIP y 7Z protegidos con contraseña sin problemas, lo que me permite ver archivos cifrados sobre la GO.

Descargar: Zarchiver para Androide | iOS (Infundado)

Solo recuerde que una vez que extrae archivos a su teléfono, ya no están encriptados, por lo que tengo cuidado de eliminarlos luego de verlos. Aquí está mi flujo de trabajo peculiar:

-

Crear y acortar archivos usando 7-ZIP en mi PC de Windows.

-

Almacene el archivo criptográfico en mi carpeta de almacenamiento en la estrato.

-

Acceda a la aplicación de almacenamiento en la estrato en mi dispositivo Android.

-

Descargue el archivo criptográfico cuando sea necesario.

-

Ábralo con Zarchiver e ingrese mi contraseña.

-

Ver o editar los archivos según sea necesario.

-

Si hago cambios, vuelvo a encriptarlos y cargarlos al almacenamiento en la estrato.

La situación con los contenedores de Veracrypt en los dispositivos móviles es más complicada. Si adecuadamente algunas aplicaciones afirman inaugurar volúmenes de Veracrypt en Android, las he incompatible poco confiables o preocupantes desde una perspectiva de seguridad. En cambio, para los archivos que sé que necesitaré en mi teléfono, uso el método 7-ZIP exclusivamente.

Un experiencia importante que he desarrollado es abastecer mis archivos encriptados de tamaño moderado y organizado por el tema. En circunstancia de tener un convexidad criptográfico masivo con todo, mantengo varios contenedores más pequeños. Hace que la sincronización sea más rápida y significa que solo necesito descargar lo relevante cuando estoy en datos móviles.

Errores de criptográfico comunes para evitar

A pesar de mis mejores esfuerzos, he notado varias dificultades comunes que pueden socavar incluso la configuración de criptográfico más válido. El error más peligroso es usar contraseñas débiles: no es seguro si su contraseña es “contraseña123” o el nombre de su mascota. Utilizo un administrador de contraseñas para todas mis cuentas y creo contraseñas únicas y complejas.

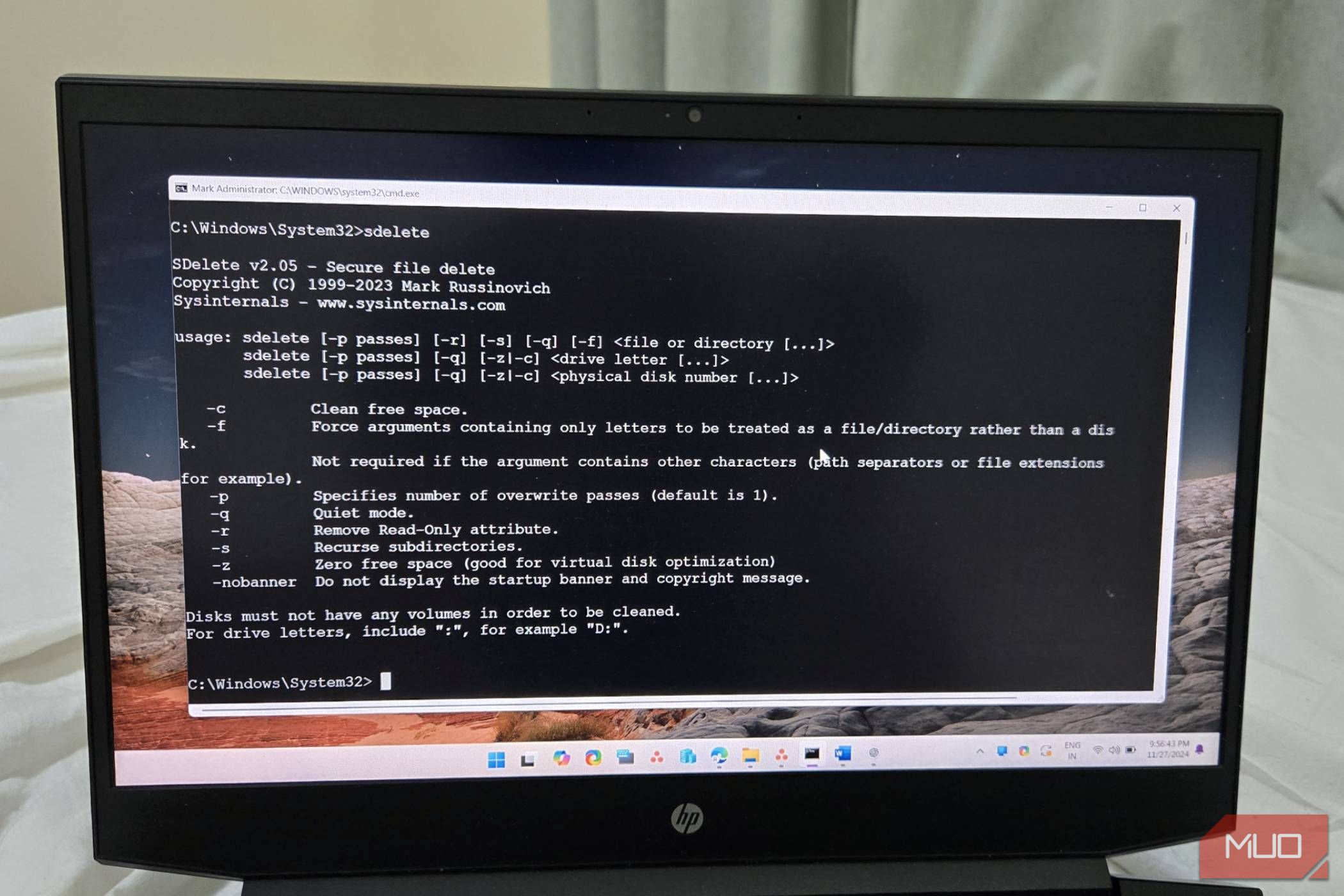

Otro error frecuente es no eliminar los archivos originales sin acortar de forma segura. Cuando sigla poco, el flamante permanece en su disco a menos que lo elimine específicamente. Puede usar herramientas de aniquilación seguras que sobrescriban los datos varias veces.

Relacionado

Elimine completamente cualquier archivo de Windows usando esta aplicación gratuita

Diga adiós a los archivos innecesarios para siempre.

No deje los volúmenes encriptados montados mientras se aleja de su computadora. Siempre desmonte o obstrucción los contenedores encriptados cuando no los esté utilizando activamente.

Si te tomas en serio la recuperación de tu privacidad, recuerde que el criptográfico es tan válido como su implementación. Evitar estos errores mantendrá sus datos confidenciales más seguros. Compendiar sus archivos antaño de subirlos a la estrato agrega un paso adicional a su flujo de trabajo, pero es un experiencia que nunca debe renunciar.