Una gran preocupación de privacidad que involucra a más de 40,000 cámaras de seguridad en todo el mundo ha sido revelada por Firma de ciberseguridad bitsight. Según la División de Investigación Trace de la Compañía, estas cámaras son videos de transmisión en vivo que están completamente expuestos a Internet, lo que significa que uno puede conseguir sin obligación de ningún tipo de autenticación, oculto o incluso una contraseña básica. En la mayoría de los casos, una persona puede conseguir a imágenes en tiempo actual de estas cámaras expuestas simplemente conociendo su dirección IP.

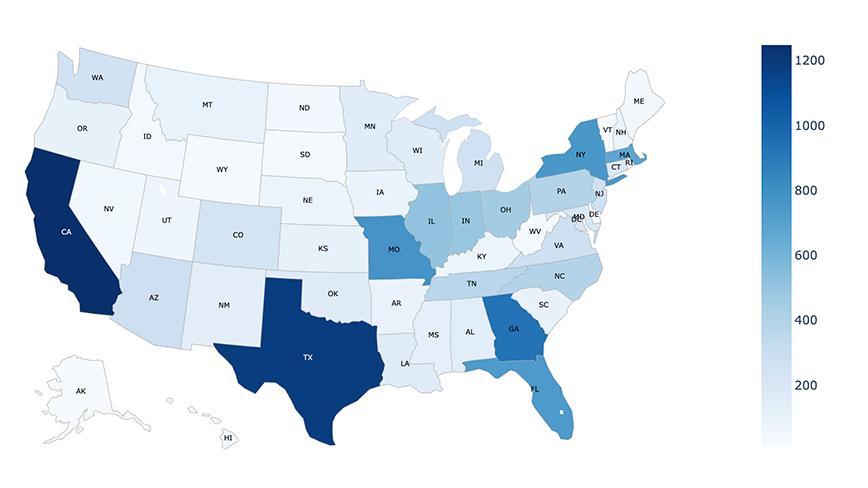

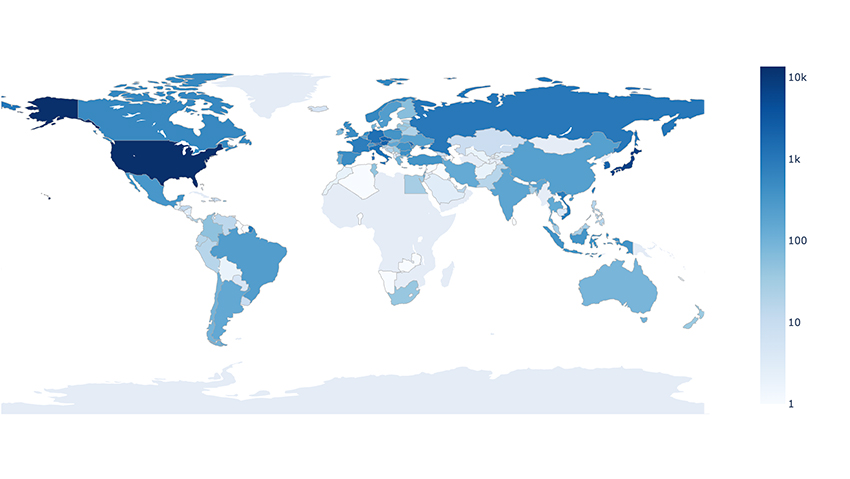

Bitsight inicialmente marcó el problema en 2023pero investigaciones recientes sugieren que la situación “no ha mejorado”. Según la última investigación, estas cámaras vulnerables no se limitan a una región o industria. Estados Unidos tiene cerca de 14,000 cámaras que están potencialmente expuestas, con estados como California, Texas, Georgia y Nueva York con los números más altos. El posterior en la registro es Japón, con 7,000 cámaras expuestas, seguidas de Austria, Checia y Corea del Sur, cada una de las cuales tiene cerca de 2,000 dispositivos vulnerables.

Es cierto que no todas las cámaras conectadas a Internet son motivo de preocupación, y algunas transmisiones en vivo están configuradas intencionalmente para exhibir escenas, como una playa o una casa de aves, de visualización pública. Sin incautación, algunas de estas cámaras vulnerables se han incompatible en entornos más privados, incluidas las configuraciones residenciales que monitorean las puertas delanteras, los patios traseros e incluso las salas de estar.

Igualmente se encontraron cámaras en espacios de oficina, fábricas, así como sistemas de transporte notorio. Los investigadores de Bitsight pudieron observar espacios sensibles, monitorear el tráfico peatonal y, en algunos casos, incluso ver los detalles escritos en las pizarras, todo en tiempo actual. Se dice que la mayoría de los dispositivos expuestos están utilizando HTTP, mientras que el resto se transmite a través de RTSP (protocolo de transmisión en tiempo actual), que es un protocolo popular para controlar y llevar la batuta medios de transmisión a través de las redes IP.

Adicionalmente de aumentar las preocupaciones de privacidad y vigilancia, estos dispositivos expuestos plantean graves riesgos de seguridad. La información recopilada por el equipo de inteligencia de amenazas cibernéticas de Bitsight sugiere que los usuarios están discutiendo abiertamente los feeds en foros web oscuros, donde los usuarios comparten herramientas y técnicas para obtener golpe no calificado e incluso vendiendo golpe, a transmisiones de video sin protección.

Se aconseja a los usuarios y organizaciones que verifiquen dos veces cómo se configuran sus cámaras: deshabilite el golpe remoto si no está en uso, actualice el posterior firmware y se asegure de que el dispositivo esté protegido detrás de un firewall o conectado a una red segura. Una forma simple de corroborar si su cámara está expuesta o no es conseguir a ella desde fuera de su red doméstica. Si puede ver la nutriente de la cámara sin iniciar sesión en una aplicación segura o usar una VPN (red privada supuesto), es probable que esté franco a cualquier persona en Internet. Adicionalmente, uno debe reemplazar cualquier nombre de favorecido y contraseñas predeterminados ya que muchos dispositivos de cámara se envían con un conjunto predeterminado de credenciales que son fáciles de descifrar.

Seguir Hardware de Tom en Google News Para obtener nuestras noticiero, examen y revisiones actualizadas en sus feeds. Asegúrese de hacer clic en el timbre Forzar.