Del Sección de Anomalías Extrañas: Microsoft ha suprimido una anomalía inexplicable en su red que enrutaba el tráfico destinado a example.com (un dominio reservado para fines de prueba) a un fabricante de cables electrónicos enclavado en Japón.

bajo el RFC2606—un unificado oficial mantenido por el Rama de Trabajo de Ingeniería de Internet—example.com no está habitable para ninguna parte. En ocupación de ello, se resuelve en direcciones IP asignadas a la Autoridad de Nombres Asignados de Internet. La designación tiene como objetivo evitar que terceros sean bombardeados con tráfico cuando los desarrolladores, los evaluadores de penetración y otros necesitan un dominio para probar o discutir problemas técnicos. En ocupación de nombrar un dominio enrutable por Internet, deben designar ejemplo.com u otros dos, ejemplo.net y ejemplo.org.

El error de configuración desapareció, pero ¿está solucionado?

El resultado del comando de terminal cURL muestra que los dispositivos internamente de Azure y otras redes de Microsoft han estado enrutando parte del tráfico a subdominios de sei.co.jp, un dominio que pertenece a Sumitomo Electric. La anciano parte del texto resultante es exactamente lo esperado. La excepción es la respuesta basada en JSON. Aquí está el resultado JSON del viernes:

{"email":"email@example.com","services":(),"protocols":({"protocol":"imap","hostname":"imapgms.jnet.sei.co.jp","port":993,"encryption":"ssl","username":"email@example.com","validated":false},{"protocol":"smtp","hostname":"smtpgms.jnet.sei.co.jp","port":465,"encryption":"ssl","username":"email@example.com","validated":false})}

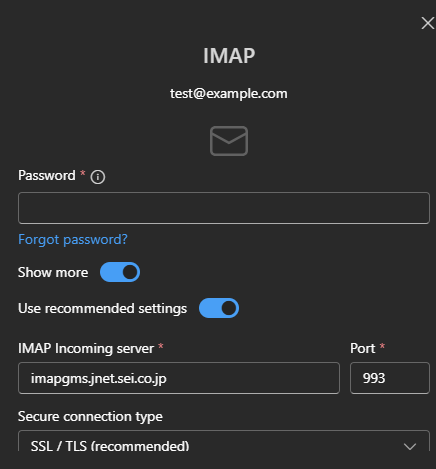

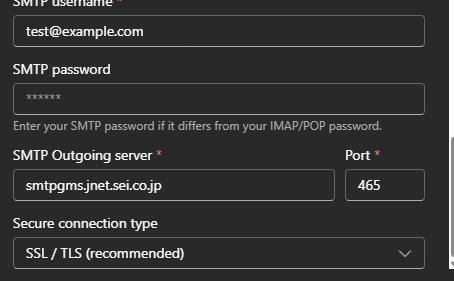

De forma similar, los resultados al unir una nueva cuenta para test@example.com en Outlook se veían así:

En entreambos casos, los resultados muestran que Microsoft estaba enrutando el tráfico de correo electrónico a dos subdominios sei.co.jp: imapgms.jnet.sei.co.jp y smtpgms.jnet.sei.co.jp. El comportamiento fue el resultado de la obra de Microsoft. descubrimiento inconsciente servicio.

“Es cierto que no soy un entendido en el funcionamiento interno de Microsoft, pero esto parece ser una simple mala configuración”. Michael Taggartdijo un investigador senior de ciberseguridad de UCLA Health. “El resultado es que cualquiera que intente configurar una cuenta de Outlook en un dominio example.com podría destinar accidentalmente credenciales de prueba a esos subdominios sei.co.jp”.

Cuando se le preguntó el viernes por la tarde por qué Microsoft estaba haciendo esto, un representante no tuvo respuesta y pidió más tiempo. El lunes por la mañana ya no se producía la ruta incorrecta, pero el representante aún no tenía respuesta.