9to5Mac Security Bite es traído exclusivamente a usted por Mosyle, la única plataforma unificada de Apple. Hacer que los dispositivos Apple estén listos para trabajar y Enterprise-Safe es todo lo que hacemos. Nuestro enfoque integrado único para la gobierno y la seguridad combina soluciones de seguridad específicas de Apple de vanguardia para el endurecimiento y cumplimiento totalmente automatizado, EDR de próxima vivientes, confianza cero con IA y dependencia de privilegios exclusivos con el MDM de Apple más poderoso y nuevo del mercado. El resultado es una plataforma de Apple totalmente automatizada que actualmente confían más de 45,000 organizaciones para hacer que millones de dispositivos Apple estén listos para trabajar sin esfuerzo y a un costo asequible. Solicite su prueba extendida hoy y comprende por qué Mosyle es todo lo que necesitas para trabajar con Apple.

Si actualizó a iOS 26, sabe que los cambios de diseño y la revisión visual de vidrio saldo son innegablemente impresionantes. Pero desde una perspectiva de seguridad, una característica en particular ha despertado mi interés y aparentemente en el radar: una nueva configuración de permiso para accesorios con cable. Esta característica pasada por stop podría ser una de las defensas más prácticas que Apple ha enviado en abriles.

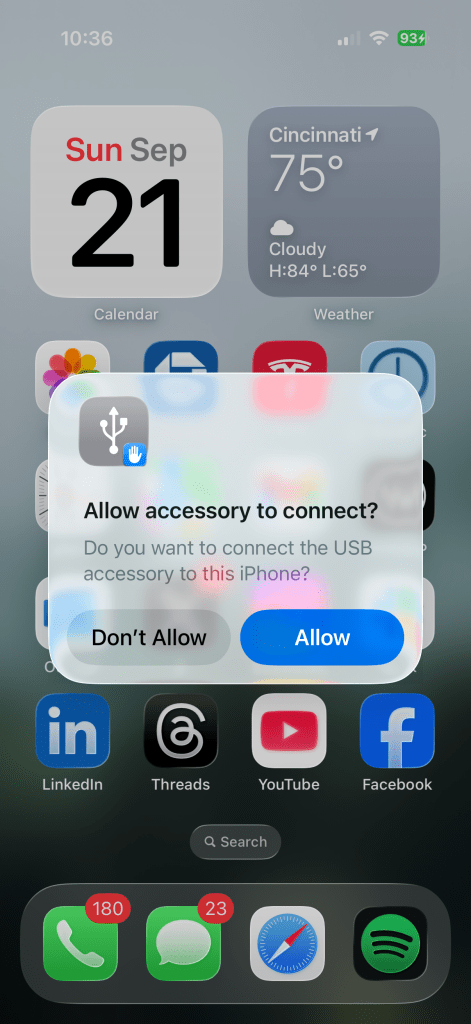

En iOS 26, cada vez que se conecta a un complementario por cable, el sistema le solicita que permita o niegue la transferencia de datos. Si toca “no lo permita”, el teléfono cobra pero bloquea todo el flujo de datos. Si toca “Permitir”, el complementario, ya sea un cable de carga, un estación u otro dispositivo, puede iniciar la comunicación de datos con su iPhone.

Si el teléfono está bloqueado, iOS 26 no permitirá que ningún complementario transmita datos hasta que desbloquee el dispositivo y confirme. La carga todavía funciona, pero los documentos, las fotos o cualquier otro datos se mantienen a menos que dé un permiso palmario.

Este es un paso en la dirección correcta contra los riesgos como el Juice Jacking. Con el nuevo aviso, los atacantes golpearon un tapia a menos que apruebes activamente la conexión.

Además puede ajustar el comportamiento en la configuración. Las opciones incluyen Siempre preguntar, Pide nuevos accesorios, Permitir automáticamente cuando se desbloqueey Siempre permitir.

Idealmente, esto reduce el aventura de infección o robo de datos cuando cualquiera se conecta a lo que parece una periodo de carga pública segura en un aeropuerto o periodo de tren. No evitará directamente un ataque, pero te obliga a hacer una pausa y pensar antaño de tocar “permitir” en un complementario desconocido. Y cubo que la carga todavía funciona, a la mayoría de los usuarios no les importará designar “no permitir”.

Mi única queja es espacioso: la redacción del aviso. Es genérico y no deja en claro la amenaza. El mensaje “Permitir complementario para conectarse” podría confundirse fácilmente como aprobación para la carga, lo que ocurre independientemente. Legado que esto se entiende como una visa de seguridad y privacidad, Apple podría hacer un trabajo mucho mejor al explicar el aventura.

Si no piense que Juice Jacking es un problema auténtico, consulte el Cable de o.mgE, que es seriamente indistinguible de las manzanas oficiales hechas.

Puedes comprobarlo bajo Configuración> Privacidad y seguridad> Accesorios con cable.

Gracias por repasar Security Bite es una columna semanal centrada en la seguridad en 9TO5MAC. Cada semana, Arin Waichulis Ofrece información sobre la privacidad de los datos, descubre vulnerabilidades y arroja luz sobre las amenazas emergentes internamente del vasto ecosistema de Apple de más de 2 mil millones de dispositivos activos.

FAlegar en: Twitter/X, LinkedIn, Trapos