Los archivos de gráficos vectoriales escalables (.SVG) son imágenes livianas basadas en XML que se renderizan en cualquier resolución. Por lo común, son inofensivos, pero igualmente pueden contener un código activo, y los piratas informáticos parecen estar dependiendo de ellos con más frecuencia como un medio para entregar sigilosamente malware.

Un nuevo crónica de Virusta Muestra cuán remotamente ha evolucionado esa táctica, desenterrando una campaña que usó SVG armados para soltar malware, falsificar una agencia gubernativo y esquivar la detección de antivirus por completo.

44 SVG de phishing no detectados previamente

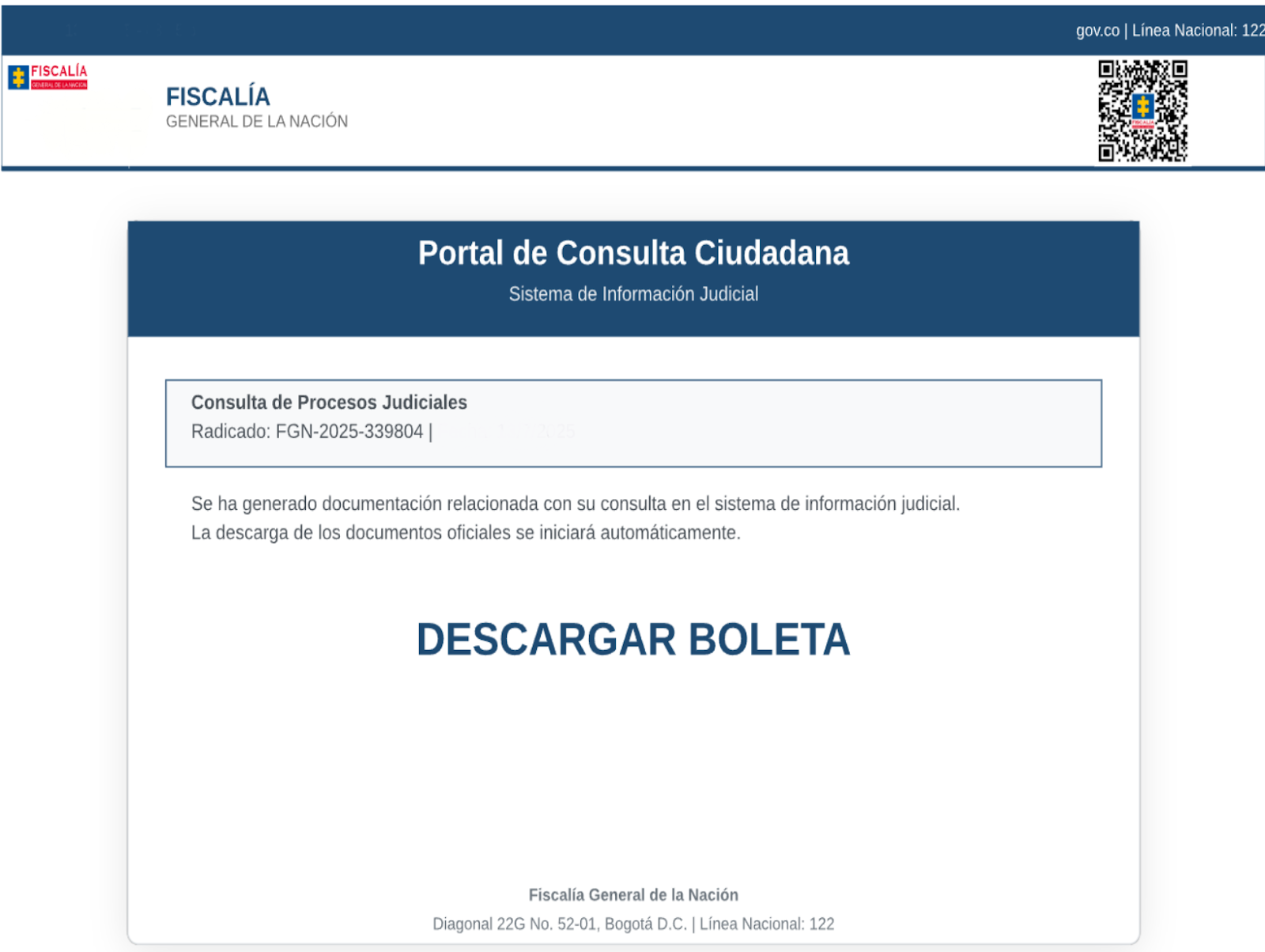

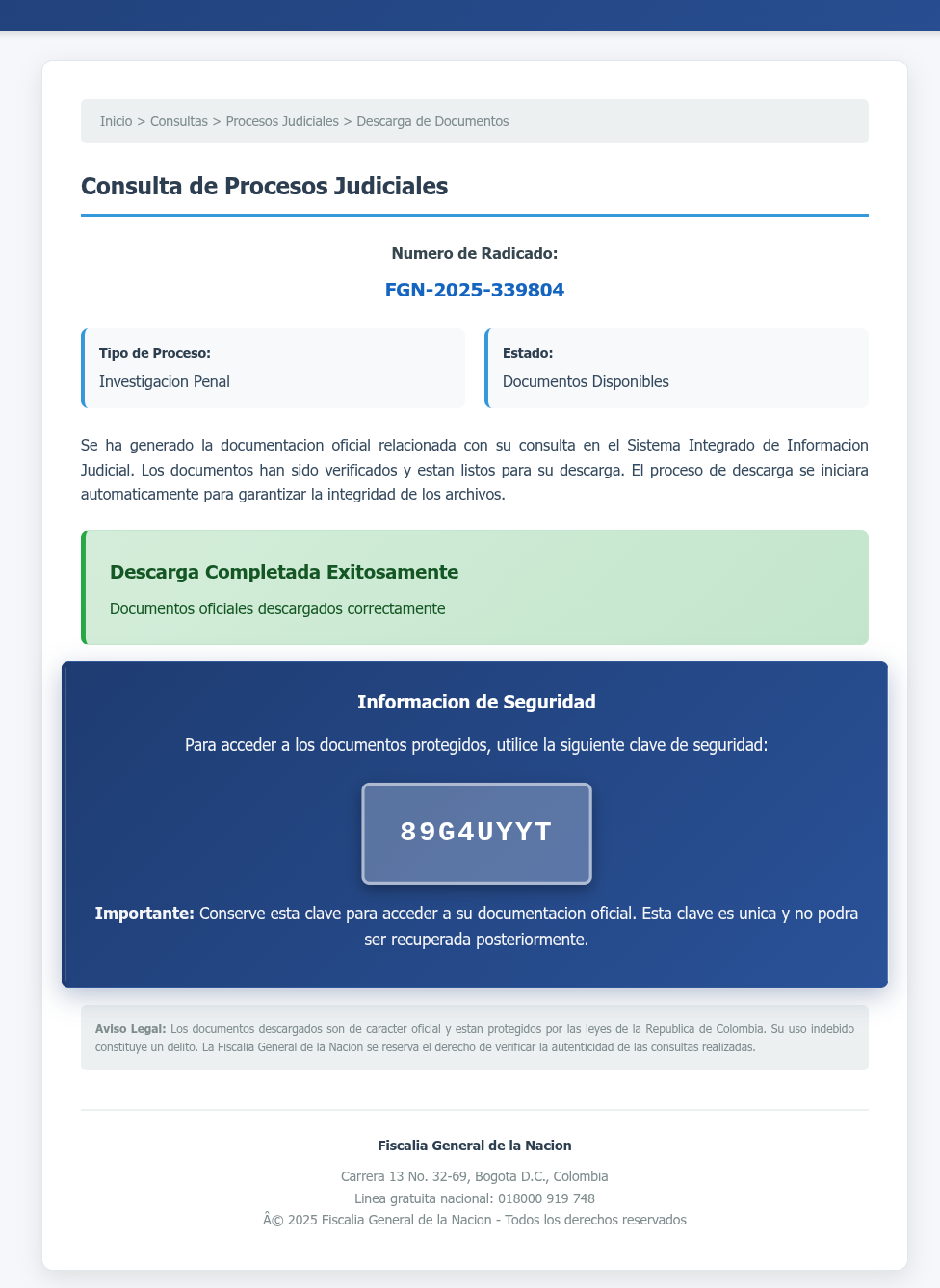

En su crónica publicado el 4 de septiembre, el La plataforma de escaneo propiedad de Google dijo que su sistema de información de código había traumatizado un archivo SVG disfrazado de una notificación permitido del sistema jurídico de Colombia.

Cuando se abrió, el archivo hizo un portal web de aspecto realista en el navegador, completo con una mostrador de progreso falsa y un rama de descarga. Ese rama luego entregó un archivo de cremallera maliciosa que contiene un ejecutable de navegador de dragón de Comodo firmadocercano con un archivo .dll taimado que se resaltaría si se ejecutara el .exe. Esto instalaría más malware en el sistema.

El ataque se basó en una característica conocida pero a menudo pasada por parada que SVGS admite HTML y JavaScript integrados. Esto significa que pueden estilarse como mini páginas web, o, como en este caso, kits de phishing completos, incluso cuando se adjuntan a un correo electrónico o se alojan en el almacenamiento en la aglomeración. El escaneo retrospectivo de Virustotal empató 523 archivos SVG a la misma campaña, con 44 completamente sin ser detectados por cualquier motor antivirus al momento de la presentación.

Según los hallazgos de Virustotal, el código fuente de estos SVG contenía técnicas de ofuscación del código y “grandes cantidades de código ficticio (basura) para aumentar la entropía y sortear la detección estática”.

No es un caso accidental

A principios de este año, IBM X-Force documentado Campañas de phishing de SVG dirigidas a bancos y empresas de seguros, y el equipo de amenazas de CloudForce de Cloudflare ha rastreado progreso en SVGS actuando como redirectores o cosechadoras de credenciales totalmente codificadas. Mientras tanto, a los vendedores de seguridad les gusta Sófos han emprendedor nuevas reglas de detección luego de encontrar cargas avíos de SVG que omitieron los filtros.

Microsoft, por su parte, es ahora Soporte retirado para la representación de SVG en sarta en Outlook para la web y la nueva perspectiva para Windows. Estos ya no se mostrarán, y en su división, los usuarios verán espacios vacíos donde de otro modo habrían aparecido. Esto cierra un poderoso vector de entrega para cualquier atacante que espere colar contenido activo en un cuerpo de mensajes.

Por ahora, los usuarios deben tratar archivos SVG desconocidos con el mismo nivel de indagación que lo harían para cualquier otro archivo desconocido.

Seguir Hardware de Tom en Google Newso Agréganos como fuente preferidapara obtener nuestras parte, exploración y revisiones actualizadas en sus feeds. ¡Asegúrese de hacer clic en el rama Forzar!