Los piratas informáticos utilizan páginas de comprobación CAPTCHA falsas para engañar a los usuarios de Windows para que ejecuten comandos PowerShell maliciosos que instalan el software StealC Stealer.

La campaña publica StealC, una aparejo de robo de información dirigida a credenciales de navegador, billeteras de criptomonedas, cuentas de Steam, datos de inicio de sesión de Outlook, información del sistema y capturas de pantalla. Los datos robados se envían a un servidor de comando y control (C2) utilizando tráfico HTTP secreto con RC4.

Trucos similares que ya hemos conocido en el pasado.

¿Cómo funciona el ataque CAPTCHA copiado?

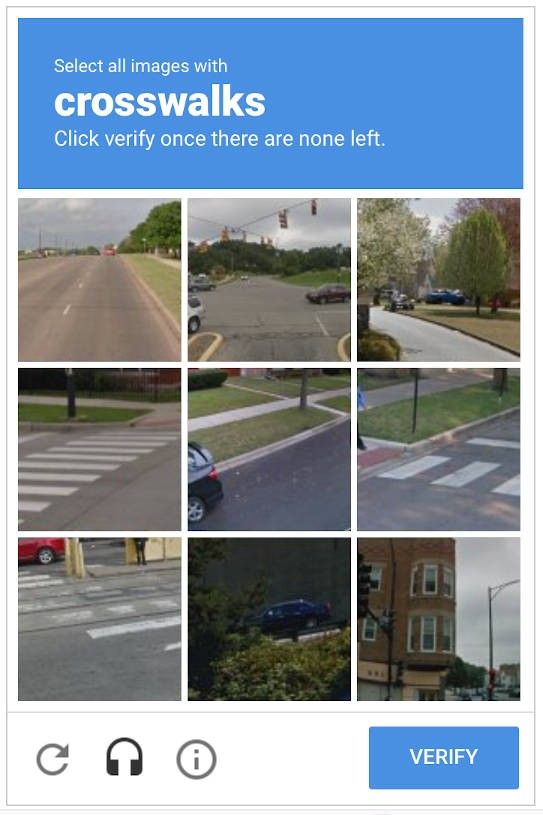

Los atacantes inyectan JavaScript en estos sitios. Cuando los usuarios visitan, son redirigidos a una página CAPTCHA falsa diseñada para parecerse a una pantalla de comprobación de Cloudflare.

En extensión de presentar una imagen tradicional o un desafío de casilla de comprobación, el CAPTCHA copiado instruye a los usuarios a:

- Prensa Tecla de Windows + R

- Prensa Ctrl + V

- Prensa Ingresar

Las instrucciones están enmarcadas como parte de un proceso de comprobación.

Esta técnica, conocida como “ClickFix”, explota la confianza del beneficiario en simples indicaciones del teclado. Se hace creer a las víctimas que están completando un control de seguridad de rutina como de costumbre.

Nueva ola de ataques ClickFix dirigida a sistemas Windows para implementar StealC Stealer

Cuando los usuarios siguen las instrucciones:

- Un comando ladino de PowerShell está precargado en el portapapeles.

- Al presionar Ctrl + V se pega el comando en el cuadro de diálogo Ejecutar de Windows.

- Al presionar Enter se ejecuta el script.

Luego, el script se conecta a un servidor remoto y descarga componentes de malware StealC Stealer adicionales.

Conveniente a que el comando se ejecuta manualmente a través del cuadro de diálogo Ejecutar, puede comerse algunas advertencias de descarga del navegador y mensajes de seguridad.

Una vez instalado, StealC comienza a compilar las credenciales almacenadas y otros datos confidenciales, incluidos los detalles de la cuenta de Outlook.

¿Qué objetivos ClickFix con Stealthy StealC?

StealC se dirige especialmente a:

- Credenciales de inicio de sesión del navegador

- Carteras de criptomonedas

- cuentas de vapor

- Credenciales de Outlook

- Información del sistema

- Capturas de pantalla

El proceso utiliza tráfico HTTP secreto para comunicarse con la infraestructura controlada por el atacante.

¿Cómo acogerse de la estafa CAPTCHA?

El ataque CAPTCHA copiado depende de la interacción del beneficiario. La defensa esencia es nunca ejecutar comandos desde páginas web.

Si un sitio web le pide que:

- Abrigo el cuadro de diálogo Ejecutar

- Pegar un comando

- Ejecutar PowerShell

cerrar la pagina inmediatamente.

Los desafíos CAPTCHA NO requieren atajos de teclado ni comandos a nivel de sistema. Cualquier solicitud de este tipo es una gran señal de alerta.

Las acciones adicionales incluyen:

- Evite ejecutar comandos de PowerShell que no haya iniciado explícitamente.

- Mantenga habilitadas las funciones de seguridad de Windows.

- Supervise la actividad inusual de la red saliente si administra sistemas empresariales.

- Restrinja la ejecución de scripts y aplique políticas de control de aplicaciones en entornos administrados.

Si sospecha que ya ha ejecutado dicho comando:

- Desconecte el dispositivo de la red.

- Ejecute un prospección de seguridad completo con herramientas de protección actualizadas.

- Cambie las contraseñas de Outlook, correo electrónico y otras cuentas almacenadas desde un dispositivo honrado.

- Habilite la autenticación multifactor cuando esté apto.

¿Por qué es eficaz el ataque CAPTCHA?

El método CAPTCHA no depende de la descarga de archivos tradicionales. En cambio, utiliza ingeniería social y psicología para conquistar que los usuarios ejecuten ellos mismos comandos maliciosos.

Al aparecer como una comprobación CAPTCHA, los piratas informáticos aprovechan una interacción web popular y ampliamente confiable.

El ataque se dirige específicamente a los sistemas Windows, utilizando herramientas integradas como PowerShell y el cuadro de diálogo Ejecutar.

No es necesario un parche de Microsoft. Porque no abusa de una vulnerabilidad del sistema sino del comportamiento del beneficiario.