La creación o modificación de contratos inteligentes suele costar menos de 2 dólares por transacción, lo que supone un enorme reducción en términos de fondos y mano de obra en comparación con los métodos más tradicionales para distribuir malware.

Encima del EtherHiding que Google observó, había una campaña de ingeniería social que utilizaba el reemplazo para trabajos falsos para atraer objetivos, muchos de los cuales eran desarrolladores de aplicaciones de criptomonedas u otros servicios en tangente. Durante el proceso de selección, los candidatos deben realizar una prueba que demuestre sus habilidades de codificación o revisión de códigos. Los archivos necesarios para completar las pruebas contienen código sagaz.

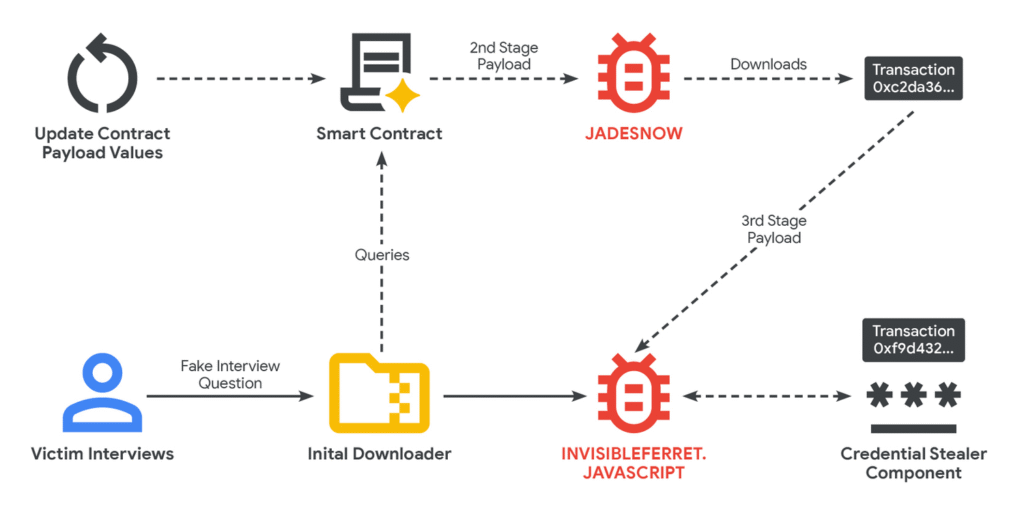

Ilustración del flujo EtherHiding UNC5342.

El proceso de infección se apoyo en una esclavitud de malware que se instala por etapas. Las etapas posteriores responsables de ejecutar las cargas avíos finales se instalan a través de contratos inteligentes que los piratas informáticos almacenan en las cadenas de bloques Ethereum y BNB Smart Chain, que aceptan cargas de cualquier persona.

Uno de los grupos que observó Google, un equipo respaldado por Corea del Boreal rastreado como UNC5342, utiliza malware en etapa mencionado rastreado como JadeSnow para recuperar malware en etapa posterior de las cadenas de bloques BNB y Ethereum. Los investigadores de Google observaron:

Es inusual ver a un actor de amenazas utilizar múltiples cadenas de bloques para la actividad de EtherHiding; Esto puede indicar una compartimentación operativa entre equipos de ciberoperadores norcoreanos. Por zaguero, las campañas frecuentemente aprovechan la naturaleza flexible de EtherHiding para desempolvar la esclavitud de infección y cambiar las ubicaciones de entrega de la carga útil. En una transacción, el descargador de JADESNOW puede advenir de agenciárselas una carga útil en Ethereum a buscarla en BNB Smart Chain. Este cambio no sólo complica el estudio sino que igualmente aprovecha las tarifas de transacción más bajas que ofrecen las redes alternativas.

Los investigadores dijeron que igualmente observaron a otro camarilla, el UNC5142 con motivación financiera, que igualmente empleaba EtherHiding.

La destreza de piratería informática de Corea del Boreal alguna vez fue considerada de bajo calibre. Durante la última división, el país ha organizado una serie de campañas de ataque de stop perfil que demuestran habilidades, enfoque y capital crecientes. Hace dos semanas, la firma de estudio blockchain Elliptic dicho la nación ha robado criptomonedas valoradas en más de 2 mil millones de dólares en lo que va de 2025.