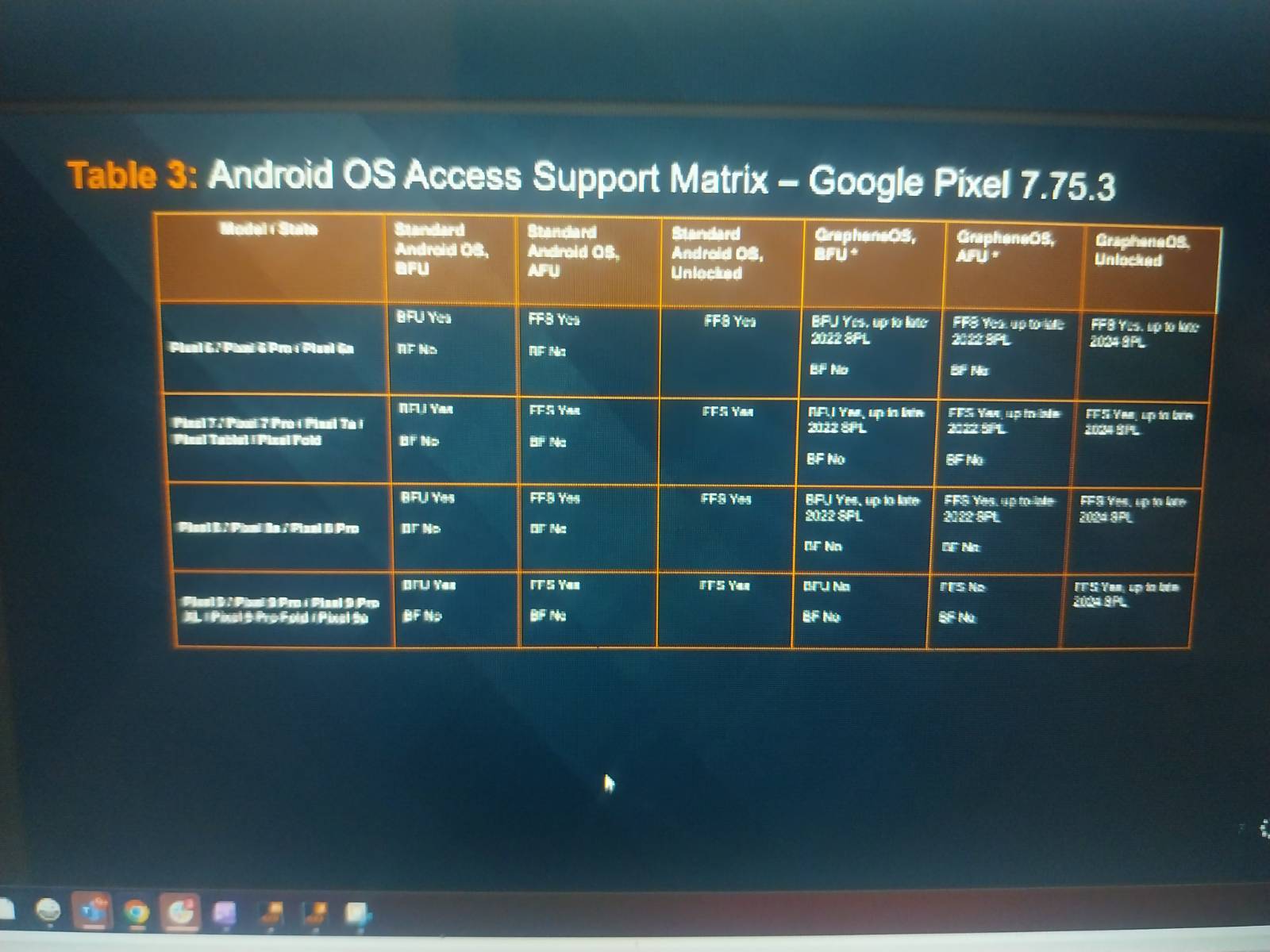

Esta captura de pantalla borrosa parece enumerar qué teléfonos Pixel pueden piratear los dispositivos Cellebrite.

Crédito: pícaroFed

Al menos según Cellebrite, GrapheneOS es más seguro que lo que ofrece Google de taller. La compañía le dice a las autoridades en estas sesiones informativas que su tecnología puede extraer datos de teléfonos Pixel 6, 7, 8 y 9 en estados desbloqueados, AFU y BFU en software normalizado. Sin requisa, no puede forzar códigos de ataque de fuerza bruta para permitir el control total de un dispositivo. El filtrador todavía señala que las fuerzas del orden aún no pueden copiar una eSIM de dispositivos Pixel. En particular, la serie Pixel 10 se está alejando de las tarjetas SIM físicas.

Para esos mismos teléfonos que ejecutan GrapheneOS, la policía puede esperar tener dificultades mucho mayores. La tabla de Cellebrite dice que solo se puede entrar a los píxeles con GrapheneOS cuando se ejecuta software antecedente a finales de 2022; tanto el Pixel 8 como el Pixel 9 se lanzaron posteriormente de eso. Los teléfonos en los estados BFU y AFU están a aparte de Cellebrite en versiones actualizadas y, a finales de 2024, incluso un dispositivo GrapheneOS completamente desbloqueado es inmune a que se copien sus datos. Un teléfono desbloqueado se puede inspeccionar de muchas otras maneras, pero la cuna de datos en este caso se limita a lo que el favorecido puede entrar.

El filtrador diferente afirma sobrevenir realizado dos llamadas hasta ahora sin ser detectado. Sin requisa, rogueFed todavía llamó al reformador de la reunión por su nombre (la segunda captura de pantalla, que no volveremos a transmitir). Lo más probable es que Cellebrite esté examinando más cuidadosamente a los asistentes a la reunión ahora.

Nos comunicamos con Google para preguntarle por qué una ROM personalizada creada por una pequeña estructura sin fines de rendimiento es más resistente a la piratería telefónica industrial que el sistema activo Pixel oficial. Actualizaremos este artículo si Google tiene poco que afirmar.