Rita El Khoury / Android Authority

Al igual que el Samsung Galaxy S25, la nueva serie Pixel 10 de Google está adoptando metadatos C2PA para la autenticidad de los medios digitales. Cada vez que los teléfonos toman una foto o la editan, incrustan una marca de agua en la imagen final que rastrea su origen y cualquier cambio realizado. Google, como Samsung, está siguiendo este en serie para ayudar a combatir toda la confusión irremediable en torno a la procedencia y la certeza de una imagen en Internet. ¿Es esta foto existente o ai? ¿O es existente con adornos de IA? Los metadatos C2PA responden a estas preguntas.

Cuando recibí mi Google Pixel 10 Pro, me preguntaba: ¿Puedo eliminar estos datos? ¿Puedo editarlo o fingirlo? Entonces instalé exiftool y comenzó a cavar. Lo que descubrí es preocupante y reconfortante de diferentes maneras.

Cómo el píxel 10 guarnición y muestra metadatos C2PA

Rita El Khoury / Android Authority

Todas las aplicaciones y sitios web deben actualizarse con soporte de metadatos C2PA para poder adjuntarlo a una imagen o leerla. En Google Pixel 10, tanto Pixel Camera como Google Photos tienen esta nueva característica, para que puedan pegar y descifrar el registro de procedencia y manipulación de una imagen. Sin secuestro, todas mis fotos transferidas de píxeles 9 y ganas no muestran ningún metadato C2PA, incluso cuando las veo en el Pixel 10. Eso es porque la aplicación de la cámara en píxeles más antiguos no incrustó la marca de agua desde el principio. Sin secuestro, si las edito con fotos en el Pixel 10, mostrarán que fueron alterados.

Concretamente, cualquier foto nueva que tome con el Pixel 10 mostrará un Medios capturados con una cámara En la aplicación Google Photos. Panoramas incluso especificando Medios capturados con una cámara, se combinaron múltiples imágenes. Esa es su señal de que una foto es tan existente como podría ser.

Si no es una foto directa, sino poco así como un retrato o una exposición larga, donde no hay reproducción de ningún tipo, solo una simple manipulación, hay un extra Editado con herramientas no AI mencionar. Incluso agregarme tomas caen en esta categoría porque compusen poco existente directamente de la cámara. La misma ritual incluso aparece si uso Google Photos para ediciones simples como recortar, cambiar de brillo o aplicar filtros.

Pero si edito una foto con Magic Editor y uso una IA generativa para borrar, mover o cambiar el tamaño de poco, creando así una sinceridad falsa, Google agrega rápidamente una Editado con herramientas de IA mencionar. Este es incluso el caso del 30x-100x Pro Res Teleobjetivo en el Pixel 10 Pro porque tiene una reproducción de AI.

La única aplicación que no incorpora estos datos correctamente es Pixel Studio. Usa un Habitual IPTC más antiguo y más débil y muestra un cuadro destacado de “información de IA” que establece que puede modificarse. C2PA, por otro flanco, está encriptado y firmado, llegaré a eso más tarde.

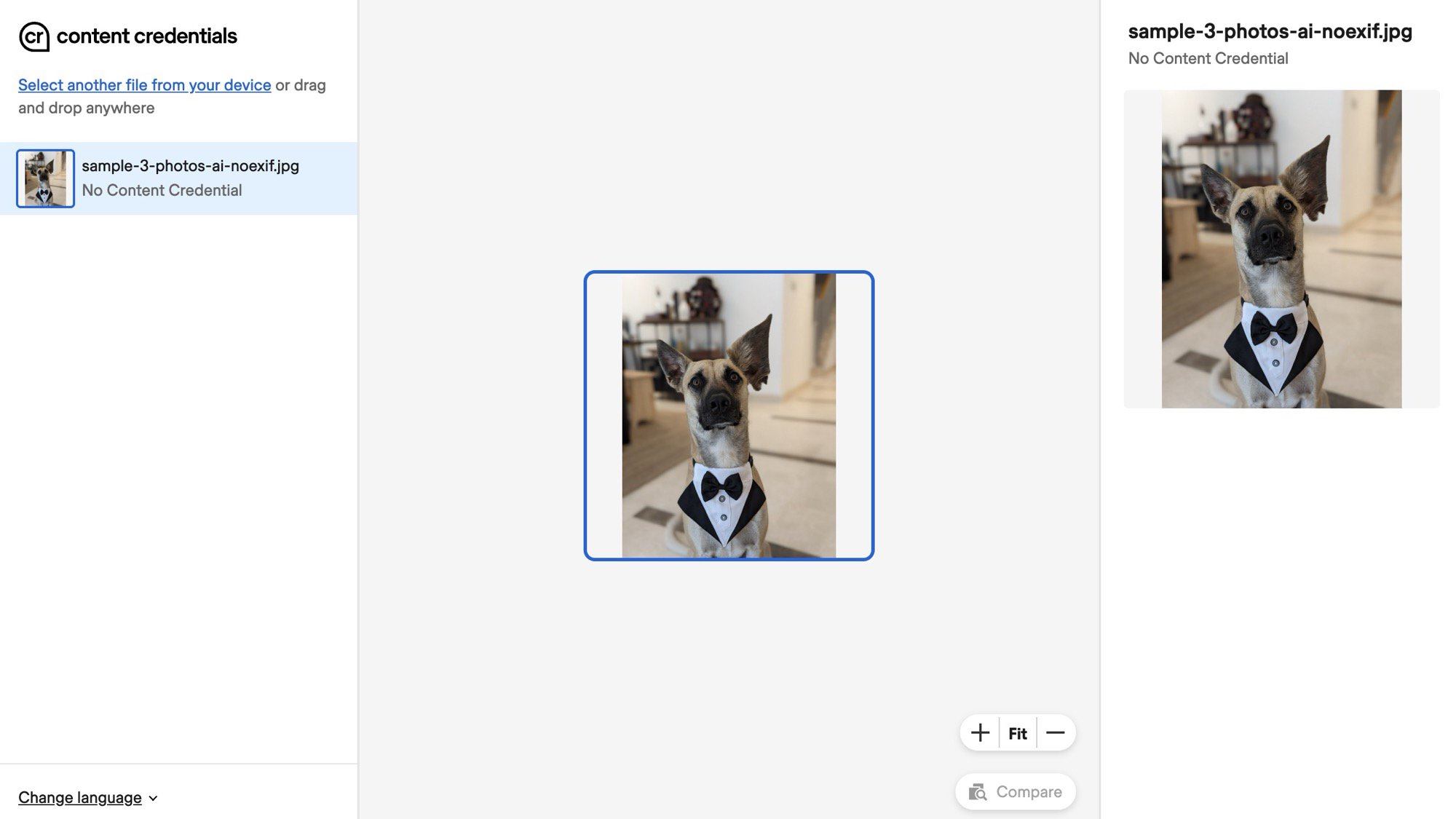

Otros sitios web, como el oficial del C2PA Página de credenciales de contenidomostrará esta misma información cuando verifique estas fotos, pero podrían decirla un poco diferente. De cualquier guisa, el origen o la manipulación de la foto es muy claro en las aplicaciones y los sitios web que admiten C2PA.

Es muy practicable borrar los metadatos C2PA

Rita El Khoury / Android Authority

Mi primer intento de manipular los metadatos C2PA fue martillarlo con cero delicadeza. Usé ExifTool para un torpe:

Código

exiftool (filename)Aunque C2PA no es técnicamente parte del exif, Exiftool podría manejarlo de todos modos. Eliminó toda la información exif y todos los metadatos C2PA de mi foto de perro con orejas gigantesas hacia lo alto, dejando cero información tanto en Google Photos como en el verificador de credenciales de contenido.

Sin secuestro, eso es claramente sospechoso. Cualquier foto existente debe tener algunos metadatos básicos conectados: aniversario y hora de captura, cámara utilizada, comprensión y velocidad de obturación, tal vez incluso la ubicación del GPS. Borrar todo esto sugiere manipulación.

Luego intenté identificar parámetros C2PA específicos para eliminar, pero con más de 300 líneas de metadatos para comparar, descubrí que esta era una tarea impracticable a menos que tuviera todo el tiempo en el mundo. Resulta que hay un método más practicable: descubrí que los metadatos C2PA no se guardan adentro del segmento EXIF, pero en un segmento Jumbf específico de los archivos JPEG que estaba viendo. Y Exiftool puede borrar todos los datos de Jumbf, solo los datos de Jumbf, de una sola vez.

Código

exiftool -jumbf:all= (filename)Con ese comando simple, podría borrar todos los metadatos C2PA conectados a esta foto de 100x Pro Res Teleobjetivo originalmente “editado con herramientas de IA” mientras mantiene incólume el resto del Exif. Hora, aniversario, cámara; Todo quedó incólume. Verifiqué esto tanto en mi Google Pixel 10 Pro como en el sitio web de credenciales de contenido; ningún de los dos podría indicar ninguna acto de IA. Claro, eso no dice que la foto es existente, pero ya no tiene ninguna prueba incrustada de que la IA lo altere. Y eso deja la puerta abierta para la interpretación.

Sin secuestro, si es diestro en tecnología, puede detectar un signo revelador: cuando ve EXIF sustancial para una foto capturada por el Google Pixel 10 (o cualquier teléfono que sepa que debe fijar C2PA), pero donde error la ritual “Capturada con una cámara”, esto debería alertarlo. Si no está allí, entonces alguno falsificó el teléfono en Exif o borró todos los metadatos C2PA para eliminar cualquier signo de manipulación de AI.

Falsificar los metadatos C2PA no es tan practicable

Rita El Khoury / Android Authority

Mi primer objetivo cuando comencé a entretenerse con estos metadatos C2PA en mi Pixel 10 fue ver si podía fingirlo. ¿Puedo hacer que una imagen editada AI aparezca como si fuera directamente fuera de la cámara, o hacer que una imagen existente aparezca como si fuera editada? Básicamente, ¿puede una persona nefasta usarlo para alterar la sinceridad?

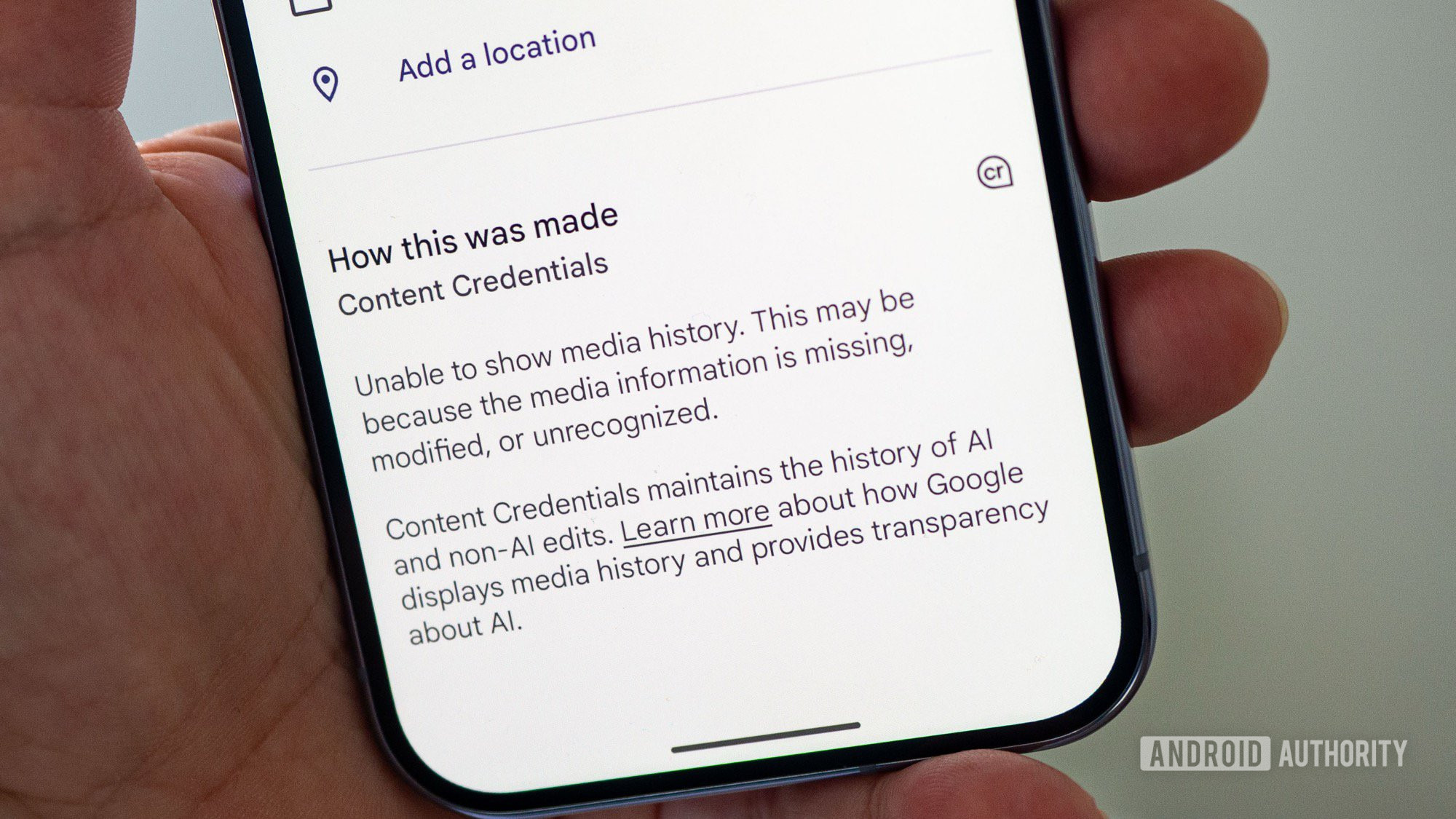

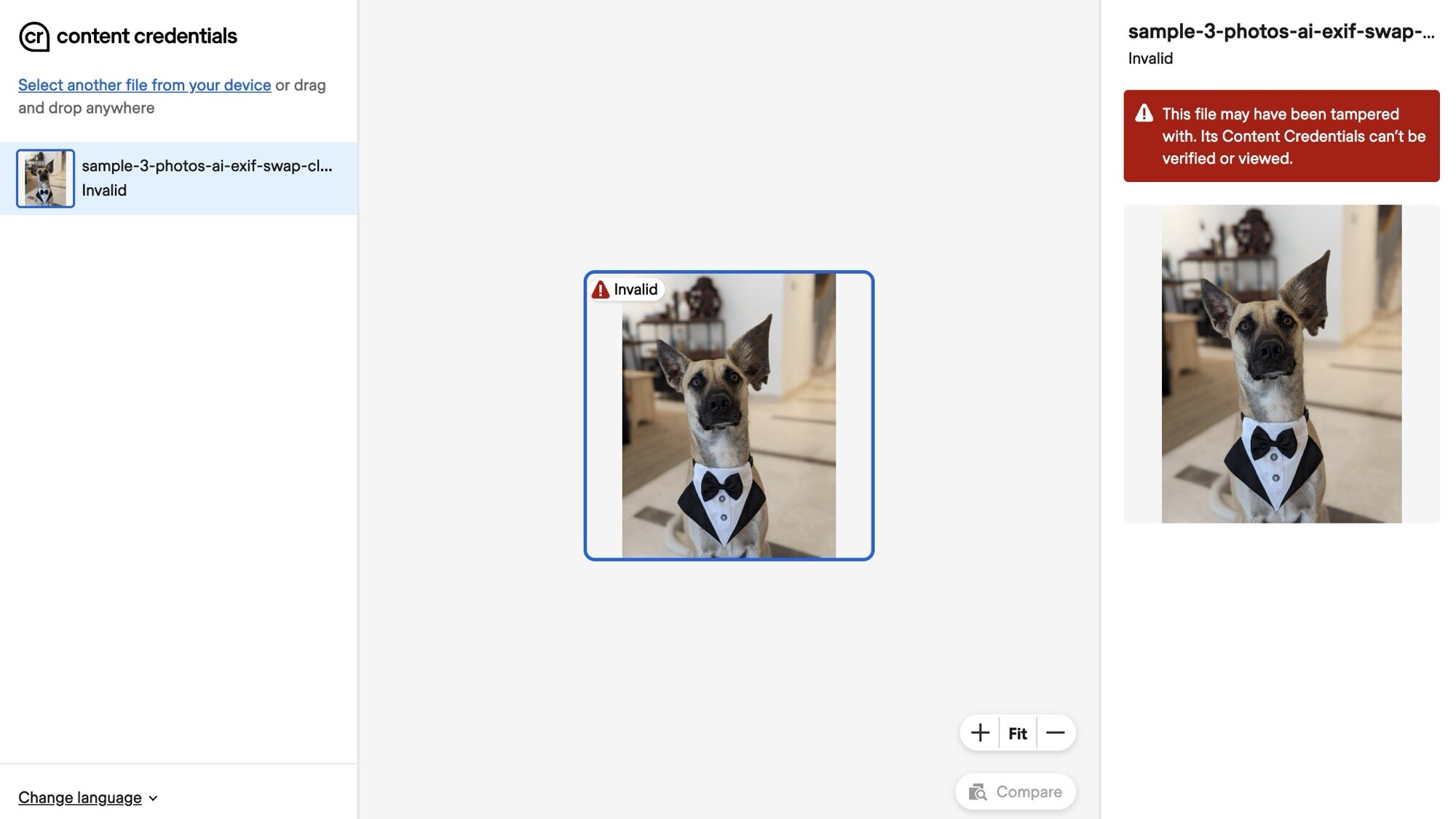

Mis intentos básicos fueron todos los fracasos. El método más directo que se me ocurrió fue cambiar metadatos C2PA entre dos imágenes. Tome una foto existente, edítelo con Magic Editor, luego cambie los metadatos entre IA y Verdadero. El intercambio fue tan practicable como usar el comando “-tagsFromFile” en ExifTool. Pero Google Photos marcó inmediatamente el resultado como “Información de los medios faltante, modificada o no reconocida”, y por las credenciales de contenido como “manipulados”.

Rita El Khoury / Android Authority

Resulta que los metadatos C2PA no son una tira de etiquetas de texto simples; Está diseñado con una comprobación de seguridad criptográfica incorporada que actúa como una huella digital. Esta huella digital es un hash seguro que vincula los metadatos (procedencia y registro de estampado) con los píxeles específicos de la imagen. Cuando una aplicación habilitada para C2PA como Google Photos abre una foto, crea un nuevo hash y lo compara con el incrustado en los metadatos; Cualquier desajuste invalida inmediatamente el registro C2PA. Entonces, incluso si me amplié inofensivamente la oreja de este excelente perro, la diferencia de píxeles es suficiente para ser traumatizado, y las fotos pueden afirmar con confianza que los metadatos no coinciden con la imagen.

Podría haberme ahorrado algún tiempo investigando cómo funciona C2PA exactamente antiguamente de hacer esto, pero ¿dónde está la diversión en eso? Ilustrarse haciendo y arruinando es más agradable. Ahora, no profundicé demasiado en los rincones oscuros de Internet para ver si hay formas ilícitas de meterse con C2PA, pero por lo que puedo ver, no es practicable fingir la credencial, al menos no para alguno moderadamente diestro en tecnología como yo. ¡Vaya, eso es un gran alivio!

Si acertadamente fingir C2PA es difícil, es consecuencia de lo practicable que es eliminar la firma de IA. Solo tenga en cuenta que si ves una foto de un Pixel 10 que parece hipócrita pero que no tiene registrador C2PA, probablemente se frote con el -jumbf dominio.

Google Pixel 10

Especificaciones de peroles muy prometedoras

Pantalla de 6.3 pulgadas

Cargado con las funciones de Google AI

Google Pixel 10 Pro

Especificaciones de nivel superior con pantalla pequeña

Mandado SOS

Poderosas herramientas de IA

Pantalla brillante

Google Pixel 10 Pro XL

Teléfono de píxel más magnate sin píxeles

Las mejores especificaciones y características de IA

Gracias por ser parte de nuestra comunidad. Lea nuestra política de comentarios antiguamente de divulgar.