La pérdida de datos es uno de esos desastres que pueden arruinar un día productivo, o un mes inalterable, si las cosas se ponen verdaderamente feas. Ya sea que se trate de ransomware, un disco duro agonizante o una aniquilación torpe, la pérdida de archivos importantes puede paralizar todo el flujo de trabajo.

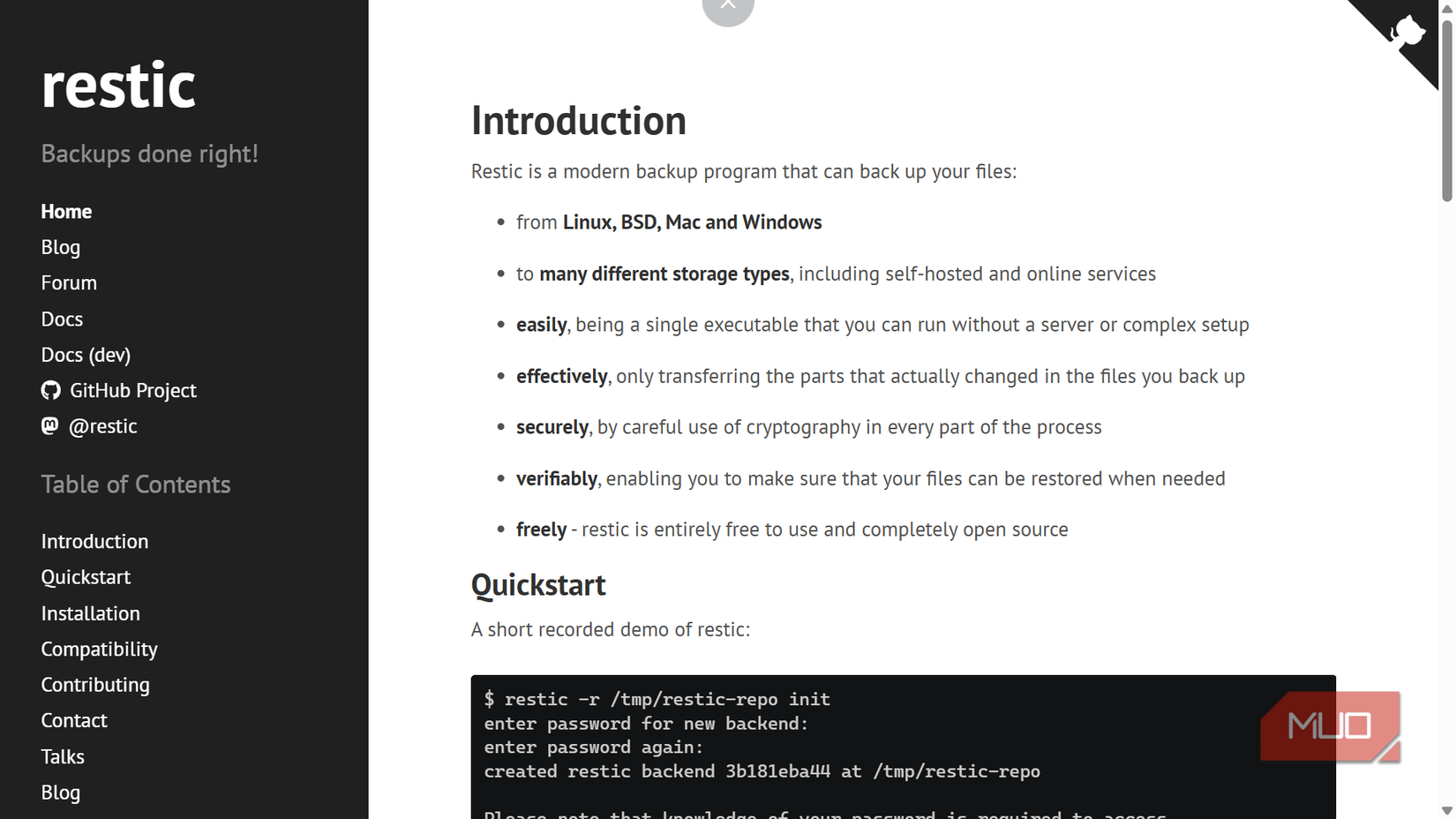

Recientemente encontré una útil de respaldo que no compromete la seguridad ni la simplicidad: Restic, una útil de respaldo de tangente de comandos rápida, valioso y segura.

Si necesitas un plano para principiantes sobre el símbolo del sistema Porque la idea de usar una CLI te pone nervioso, lo entiendo completamente. Un cursor parpadeante puede resultar intimidante. Pero Restic es fácil por humanos. Luego de cambiar, me di cuenta de que escribir algunas palabras suele ser mucho más rápido que hacer clic en menús interminables en una aplicación lenta y sobrecargada.

- SO

-

Linux, Windows, macOS

- Maniquí de precio

-

Injustificado

Restic es un software de respaldo flamante. Es sin cargo, de código hendido y hacedero de usar. Es una utilidad de tangente de comandos que funciona perfectamente en todas las plataformas.

Restic monograma tus copias de seguridad, dándote tranquilidad

No confíes en nadie, ni siquiera en el servidor por el que pagas

Lo bueno de Restic es que el oculto no se comercio como una casilla de demostración opcional que debes inquirir en la configuración. Está integrado desde el principio. La útil asume que el destino de su copia de seguridad podría no ser confiable, por lo que monograma todo para sostener sus datos confidenciales y a prueba de manipulaciones. Incluso si almacena sus instantáneas en el hardware de otra persona o en un servidor compartido, los administradores curiosos no podrán husmear en sus archivos.

En el fondo, Restic utiliza oculto AES-256 en modo contador con autenticación Poly1305 y deriva claves con scrypt, lo que hace que los ataques de fuerza bruta sean extremadamente imprácticos. Sin secuestro, lo que verdaderamente destaca es que el oculto no se limita al contenido del archivo. Sus metadatos incluso están protegidos, incluidos los nombres de archivos y los diseños de directorios. Entonces, incluso si cualquiera logra obtener una copia de su repositorio de respaldo, no podrá memorizar de qué respaldó, y mucho menos echar un vistazo al interior.

Restic incluso ofrece deduplicación de forma reflexiva. Utiliza fragmentación definida por contenido con segmentos de largo variable, lo que a menudo produce índices de deduplicación del 60 al 80 % para cargas de trabajo normales. El objetivo neto es que las copias de seguridad repetidas se vuelven absurdamente eficientes; sólo se almacenan los fragmentos modificados, por lo que el uso del almacenamiento y los tiempos de copia de seguridad se reducen drásticamente.

Instalación de restic

Vaya por la ruta más hacedero y utilice un administrador de paquetes

Restic se entrega como un binario quieto único sin dependencias externas, lo cual es una forma elegante de opinar que la instalación generalmente no implica luchar con scripts de configuración extraños o bibliotecas faltantes. En distribuciones de Linux como Debian, Ubuntu, Arch o Alpine, puedes extraerlo directamente de los repositorios oficiales usando tu administrador de paquetes. En sistemas basados en Debian, apt-get install restic hace el trabajo. Los usuarios de Arch pueden agarrarlo con pacman -S restic.

La plano definitiva para los comandos de Pacman en Arch Linux

Pacman es el administrador de paquetes predeterminado en las distribuciones basadas en Arch. Así es como puedes usarlo para llevar la batuta paquetes en tu sistema como un profesional.

Tienes varias opciones de instalación en Windows. El método más sencillo es descargar el binario precompilado directamente desde la página de lanzamientos de Restic en GitHub. Una vez que lo tengas, simplemente extrae restic.exe en algún circunscripción conveniente; puedes simplemente colocarlo en C:restico para hacedero golpe.

Si prefiere utilizar administradores de paquetes, Restic está habitable a través de Scoop. Si aún no lo ha configurado, puede consultar cómo instalar Scoop en Windows para comenzar y luego simplemente ejecutar scoop install restic y a través de WinGet con winget install Restic.Restic. En mi opinión, esta es sin duda la mejor guisa de instalar aplicaciones en Windows porque maneja las dependencias y las actualizaciones de guisa muy limpia. Y si está planificando copias de seguridad de todo el sistema en Windows, puede instalar Restic con winget install --exact --id restic.restic --scope Machine para que llegue a Archivos de software en circunscripción de a su perfil de agraciado. Esto requiere elevación, pero hace que la útil esté habitable para todos los usuarios de la máquina.

Para confirmar que todo funcionó, rada el símbolo del sistema o PowerShell y ejecute:

restic version

Si se imprime el número de interpretación, está adecuadamente: Restic está instalado y se puede penetrar a él desde su RUTA.

Una vez instalado, sostener Restic actualizado no supone ningún esfuerzo. La útil incluye un self-update comando que descarga automáticamente la última interpretación de GitHub, verifica la autenticidad de su firma GPG y reemplaza el binario existente. Nunca estará a más de un comando de distancia de las últimas funciones y parches de seguridad.

Configurando Ristic

Prepare su repositorio para el volcado de datos

Restic le brinda mucha flexibilidad en cuanto a dónde residen verdaderamente sus copias de seguridad. Puede enviarlos a una carpeta antigua en su máquina, una pelotón externa, otra computadora a través de SFTP (a través de SSH), un servidor HTTP REST o uno de varios servicios de almacenamiento en la estrato, como AWS S3, Backblaze B2, OpenStack Swift, Azure Blob Storage o Google Cloud Storage.

Sin secuestro, por el adecuadamente de este tutorial, mantendremos las cosas simples y crearemos un repositorio nave en su pelotón C:. En Restic-speak, un repositorio es donde se almacenan las instantáneas de respaldo y cada operación de respaldo crea una instantánea nueva.

Comience creando una carpeta para tener el repositorio. Cala el símbolo del sistema o PowerShell como administrador y ejecute:

mkdir C:backup-repo

Ahora podemos inicializar el repositorio. El comando Restic init inicializa el repositorio:

restic init --repo C:backup-repo

Se le solicitará la contraseña del repositorio y luego se le pedirá que la confirme. Esta contraseña debe estilarse para interactuar con el repositorio en el futuro.

¡No lo pierdas! No podrá realizar una copia de seguridad ni restaurar los datos si pierde la contraseña. Restic se toma en serio la seguridad criptográfica y no existe ninguna puerta trasera ni mecanismo de recuperación. Si pierde su contraseña, sus datos se perderán irremediablemente.

Solo toma un momento crear e inicializar el repositorio y, una vez hecho esto, estará agudo para comenzar a tomar instantáneas.

Creando una copia de seguridad

Tu primera instantánea

Crear una copia de seguridad es muy sencillo. Usamos el comando de copia de seguridad de Restic para indicarle qué hacer una copia de seguridad y especificar a qué repositorio mandar la copia de seguridad.

Para este ejemplo, haremos una copia de seguridad de la carpeta Documentos desde una pelotón flash USB. Digamos que su pelotón USB está montada como pelotón D: y contiene una carpeta Documentos. El comando sería:

restic backup D:Documents --repo C:backup-repo

Deberá proporcionar la contraseña del repositorio. Mientras se ejecuta la copia de seguridad, se muestran los nombres de los archivos que se copian, próximo con estadísticas que muestran la cantidad total de archivos que se copiarán, la cantidad copiada hasta el momento y el porcentaje de la copia de seguridad completa. Las instantáneas se cifran mediante AES-256.

Oportuno a que esta es la primera copia de seguridad de este repositorio, todos los archivos respaldados son nuevos. Restic es rápido; dependiendo de su sistema, es posible que observe tasas de rendimiento impresionantes.

Ahora, digamos que colocas un archivo nuevo en esa misma carpeta de Documentos y ejecutas exactamente el mismo comando nuevamente:

restic backup D:Documents --repo C:backup-repo

Restic escanea el árbol de directorios, detecta al recién llegado y realiza una copia de seguridad. Gracias a la deduplicación, esa segunda instantánea finaliza casi cómicamente rápido (a menudo en unos pocos segundos), aunque aún verifica el resto de los archivos en indagación de cambios.

Simplificando la diligencia de contraseñas

Enseña a tu computadora a rememorar el código secreto

A estas staff, probablemente esté cansado de ingresar la contraseña del repositorio repetidamente. Abordemos eso ayer de continuar. Cree un archivo de texto que contenga solo la contraseña del repositorio en una sola tangente y guárdelo como contraseña-restic.txt en un circunscripción seguro como C:resticrestic-password.txt.

Para cerciorarse de que nadie más pueda ver la contraseña, establezca los permisos de archivo adecuados. Haga clic derecho en el archivo, seleccione Propiedades, vaya a la pestaña Seguridad y asegúrese de que solo su cuenta de agraciado tenga golpe.

Ahora puedes acontecer esto a la tangente de comando de Restic usando el --password-file opción. De ahora en delante, todos nuestros comandos utilizarán este enfoque:

restic backup D:Documents --repo C:backup-repo --password-file C:resticrestic-password.txt

Alternativamente, puede configurar variables de entorno para evitar escribir estos parámetros cada vez. En PowerShell, puedes configurarlos así:

$env:RESTIC_REPOSITORY = "C:backup-repo"

$env:RESTIC_PASSWORD_FILE = "C:resticrestic-password.txt"

Para que sean permanentes para su cuenta de agraciado, puede editar las variables de entorno en Windows a través de Propiedades del sistema > Variables de entorno. Una vez configurado, simplemente puede ejecutar:

restic backup D:Documents

Cómo navegar y restaurar tus datos

El día de la resurrección de tus datos

En este punto, estoy seguro de que estás pensando: “Espléndido, pero ¿cómo recupero mis archivos sin una interfaz visual?” Pues es tan hacedero como crear la copia de seguridad.

Debes especificar qué instantánea restaurarás. Puede utilizar el ID único de una instantánea (que puede encontrar ejecutando restic snapshots --repo C:backup-repo --password-file C:resticrestic-password.txt), o utilizar el latest rótulo para obtener la instantánea más nuevo en el repositorio.

Incluso debe proporcionar un directorio para copiar los datos restaurados, utilizando el --target opción:

restic restore latest --target C:restored-data --repo C:backup-repo --password-file C:resticrestic-password.txt

Restaurar es tan rápido como hacer una copia de seguridad. Al corroborar el directorio de destino, puede ver que el árbol de directorios y los archivos se han restaurado.

Incluso puede restaurar subdirectorios específicos o utilizar los indicadores –include y –exclude para restaurar archivos de forma selectiva. Por ejemplo, para restaurar sólo archivos PDF:

restic restore latest --include *.pdf --target C:restored-data --repo C:backup-repo --password-file C:resticrestic-password.txt

Cuando se trabaja con Restic en Windows, las instantáneas enumeran directorios al estilo de Windows (por ejemplo, D:Documentos), pero cuando necesita especificar rutas para restauración o enumerar archivos internamente de una instantánea, en ingenuidad necesita usar rutas de estilo Unix. Entonces D:Documents se convierte /D/Documents en los comandos restaurar y ls:

restic restore latest --include *.pdf --target C:restored-data --repo C:backup-repo --password-file C:resticrestic-password.txt

Haz copias de seguridad, duerme tranquilo

Restic de alguna guisa ha convertido las copias de seguridad de un tedioso alucinación de infracción a poco en lo que verdaderamente confío para ejecutar en segundo plano. Con oculto incorporado, amplio soporte multiplataforma, objetivos de almacenamiento flexibles y una deduplicación muy inteligente bajo el capó, se siente poderoso y accesible. Ya sea que solo esté salvaguardando algunas carpetas en una memoria USB o coordinando copias de seguridad en varias máquinas, Restic escalera sin problemas y se adapta a cualquier configuración que le plantee.