Windows Security hace más que protección básica de virus. Portero contra el phishing, bloquea el ransomware y evita que las aplicaciones maliciosas se ejecuten. Sin secuestro, estas características no son fáciles de detectar, están ocultas detrás de capas de menús.

Proteger los archivos sensibles del ransomware

Descargar archivos o desplegar archivos adjuntos desconocidos siempre conlleva algún peligro, especialmente si uno resulta ser ransomware que puede encerrar sus archivos en segundos. Gracias a Dios, Windows incluye una característica indicación Ataque a carpetas controladas Eso ayuda a proteger sus carpetas más importantes de exactamente eso.

Una vez competente, bloquea las aplicaciones no confiables para modificar las carpetas protegidas. Por defecto, cubre ubicaciones como documentos, imágenes y escritorio, pero no se limita solo a esos. Puedes hacer clic Carpetas protegidas Para unir otras ubicaciones que le importan, como proyectos de trabajo, registros financieros o archivos almacenados en una mecanismo externa.

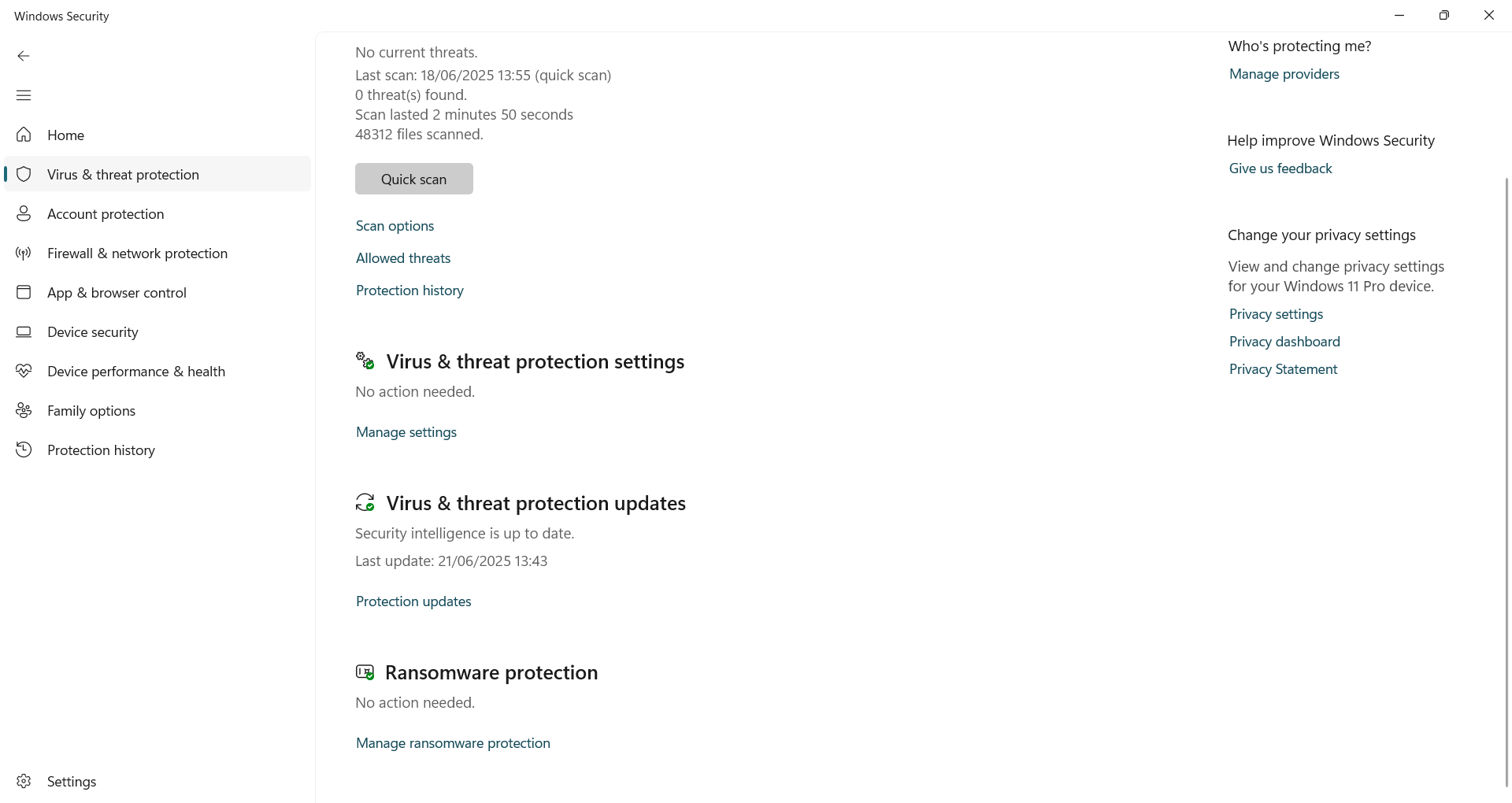

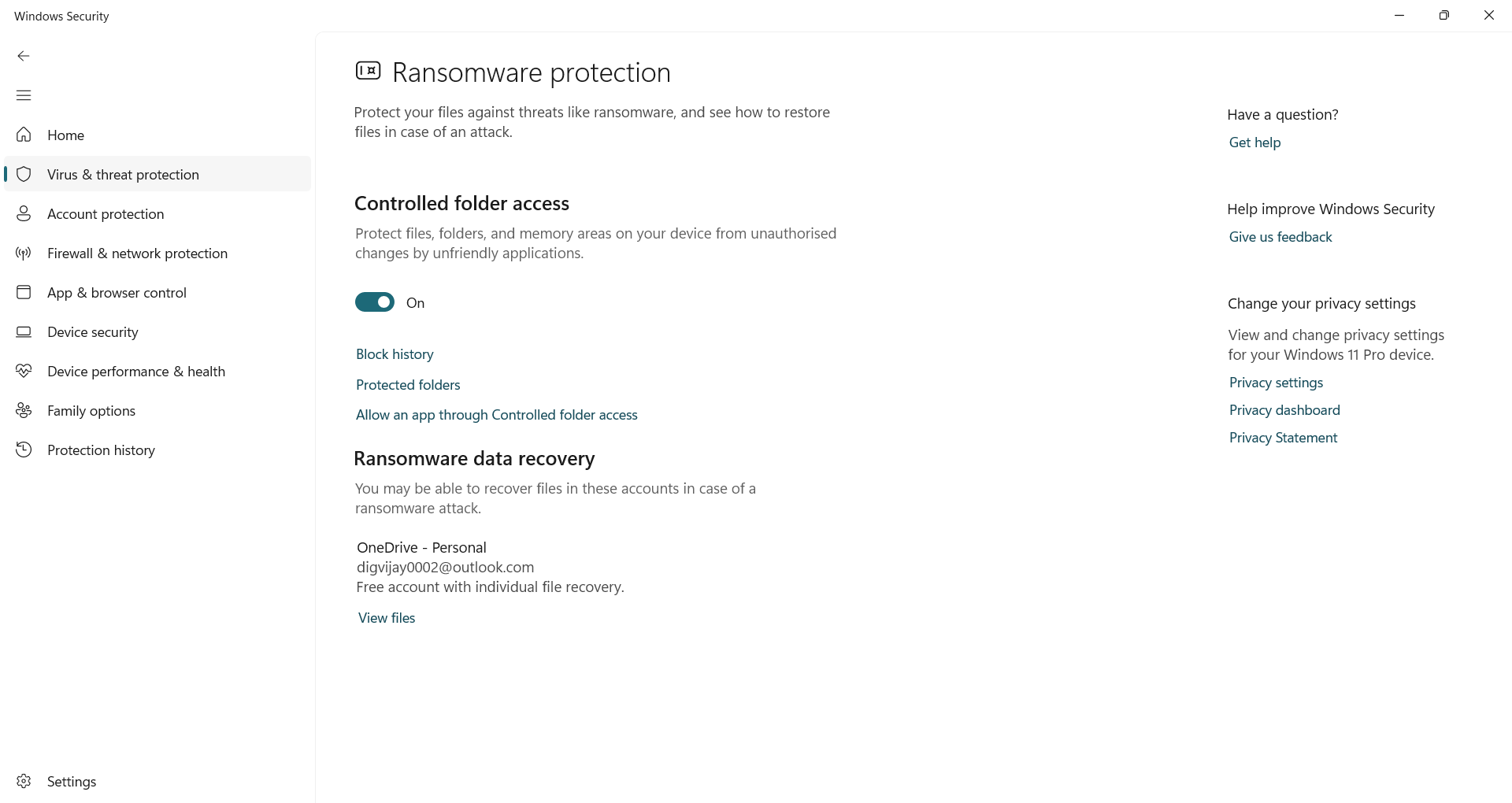

Para encenderlo, desplegar Seguridad de Windowsir a Protección contra el virus y la amenazaluego haga clic Regir protección de ransomware bajo el Protección de ransomware sección. A partir de ahí, tratarse Ataque a carpetas controladas.

Si una aplicación confiable se bloquea, Windows a menudo no le notificará. Para vigilar qué fue bloqueado, refugio el Historial de protección Sección, donde Windows registra intentos recientes para ingresar a carpetas protegidas. Solo mira debajo Ataque a la carpeta bloqueada y permita cualquier aplicación que reconozca y confíe.

Y si una aplicación conocida, como su editor de video o útil de respaldo, problemas de encuentros, puede dirigirse directamente a Permitir una aplicación a través del camino a la carpeta controlada para blanquearlo y avisar Cualquier interrupción futura.

Una vez que está configurado, la protección funciona en silencio en el fondo. Si el ransomware o alguna aplicación sospechosa intenta interferir, Windows lo bloqueará al instante, manteniendo sus archivos seguros sin subir un dedo.

Sitiar aplicaciones maliciosas o no confiables automáticamente

Las amenazas no siempre parecen sospechosas. Ese archivo que descargó puede parecer útil, pero podría instalar rastreadores, malware o de otra guisa. Incluso una página de inicio de sesión falsa puede parecer lo suficientemente convincente como para engañar a cualquiera. Un clic incorrecto y sus detalles de inicio de sesión podrían caer en las manos equivocadas.

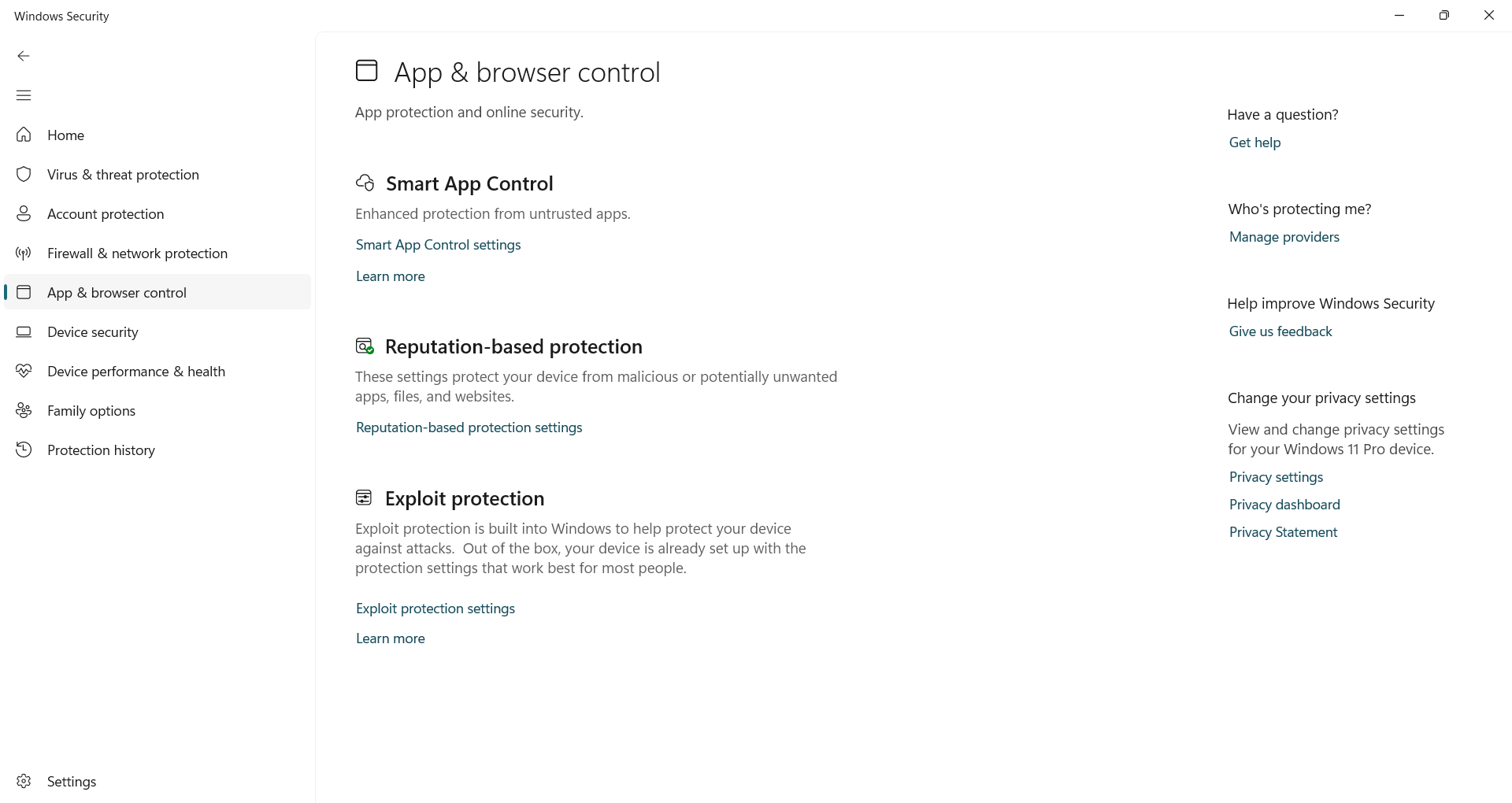

La protección basada en la reputación, integrada en la seguridad de Windows, detiene estas amenazas antaño de montar a usted. Utilizando la inteligencia de amenazas en tiempo vivo de Microsoft, bloquea aplicaciones sombrías, descargas sospechosas y sitios de phishing, para que no tenga que adivinar cada clic.

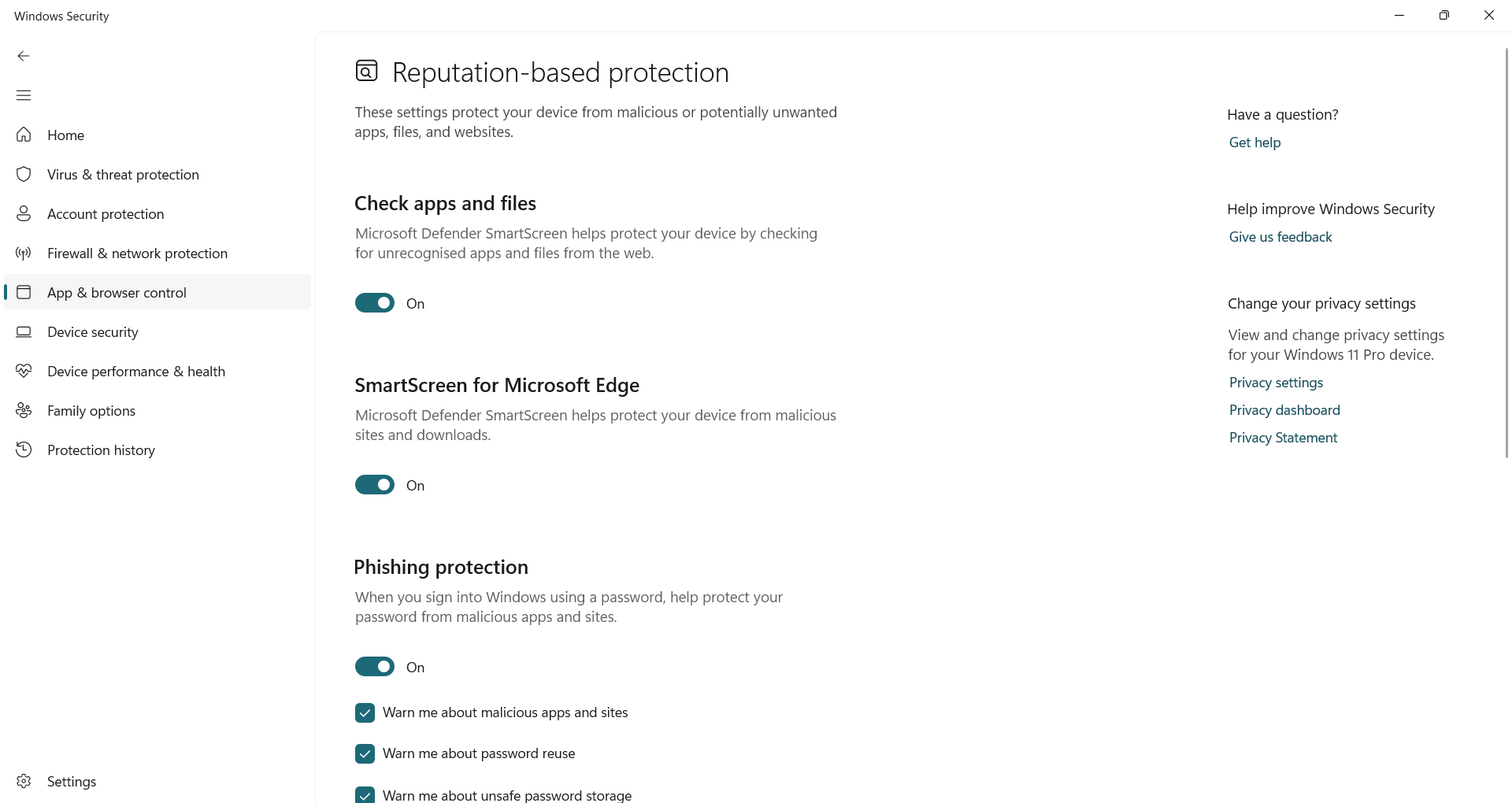

Para encenderlo, desplegar Seguridad de Windows y ir a Control de la aplicación y el navegador. Hacer clic Configuración de protección basada en la reputaciónluego encienda todas las opciones disponibles: Verifique aplicaciones y archivos, SmartScreen para Microsoft Edge, corte de aplicaciones potencialmente no deseadoy Protección de phishing.

Una vez que está activo, Windows monitorea en silencio su actividad en segundo plano. Si un archivo o sitio parece arriesgado, recibirá una advertencia antaño de que se ejecute. Todavía puede aprobar aplicaciones en la que confía, pero estos cheques incorporados lo ayudan a evitar un error que podría costarle más tarde.

Use un escaneo fuera de renglón para amenazas tercas

Algunos malware son lo suficientemente sofisticados como para sortear los escaneos regulares. Se esconde en lo profundo de su sistema, comienza a funcionar antaño de que Windows se cargue, y evade la detección y, en silencio, causa daños en el fondo.

Cuando eso sucede, un escaneo natural generalmente no es suficiente. Es por eso que Windows incluye un escaneo fuera de renglón, que realiza una demostración más profunda antaño de que Windows comience. De esta guisa, las amenazas ocultas no tienen la oportunidad de cargar o interferir.

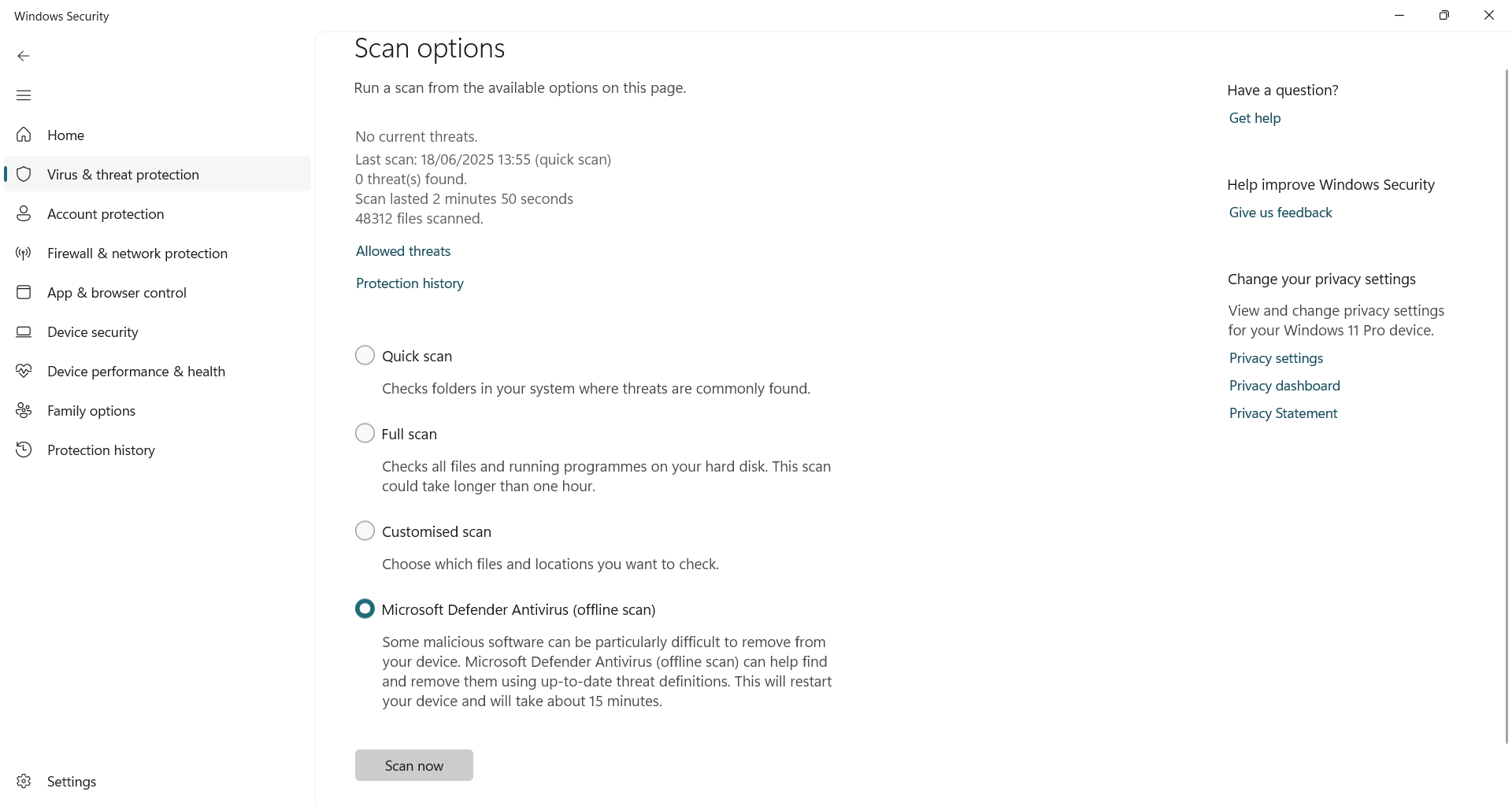

Para ejecutarlo, refugio Seguridad de Windowsdirectamente a Protección contra el virus y la amenazaluego haga clic Opciones de escaneo.

Escoger Antivirus de defensor de Microsoft (escaneo fuera de renglón) y hacer clic Escanear ahora.

Su PC se reiniciará, realizará el escaneo en un estado noble y volverá a su escritorio cuando esté pronto. Solo toma unos 15 minutos, y una vez que comienza, no hay carencia que deba hacer. Cuando termine, refugio Historial de protección para ver si se encontró o eliminó poco.

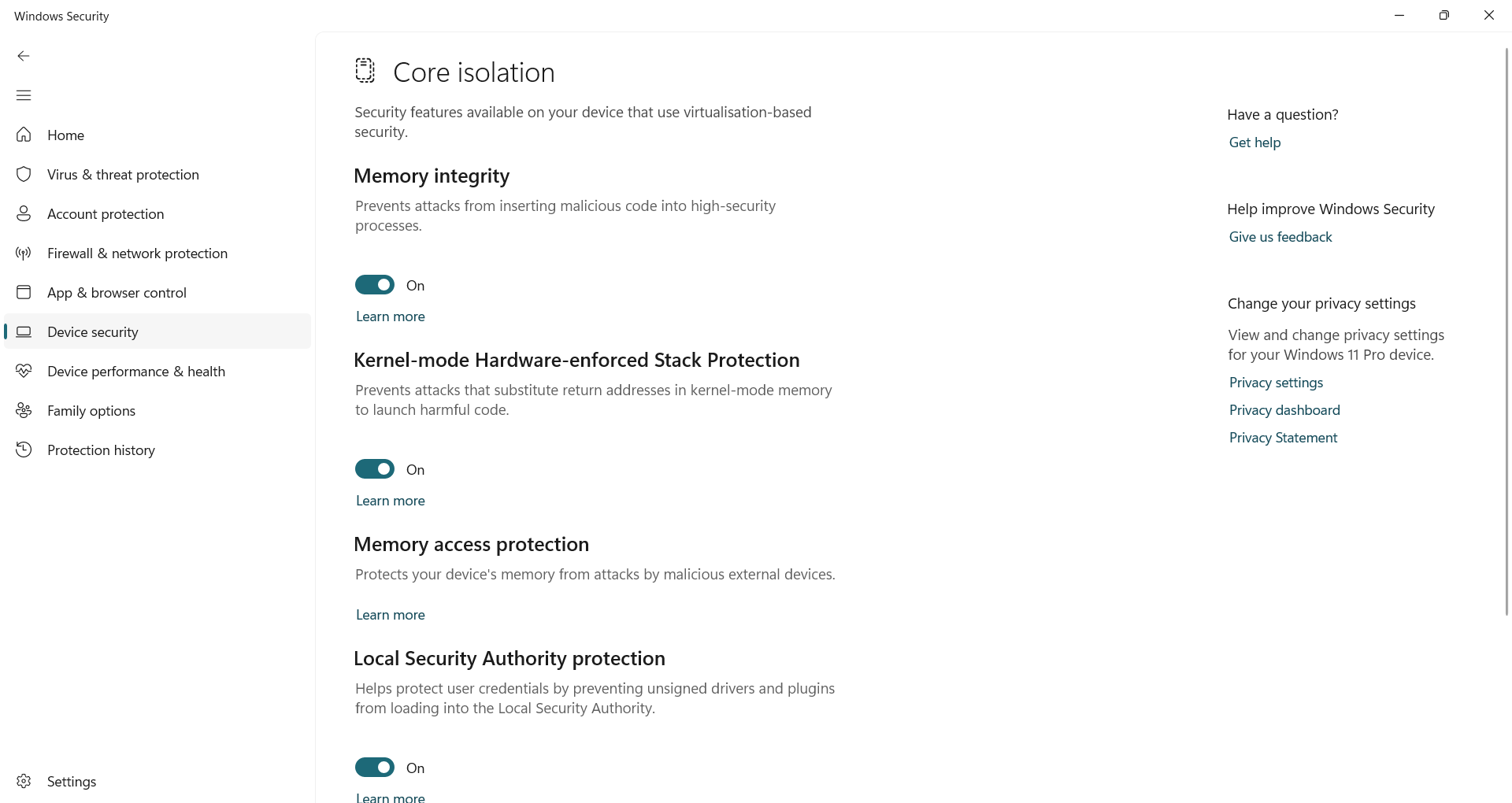

Protege tu sistema con integridad de la memoria

La memoria de su sistema maneja algunas de las tareas más sensibles en su PC. Si el malware logra alcanzar ese nivel, puede manipular procesos críticos, instalar controladores deshonestos o tomar el control en silencio sin tocar sus archivos personales.

La integridad de la memoria actúa como un punto de control de seguridad en el corazón de su sistema. Crea un entorno protegido utilizando la virtualización, manteniendo los procesos vitales sellados de cualquier cosa no confiable. Si poco sombreado se abre paso, se bloquea en el momento en que lo intenta.

Para activar esto, navegue a Seguridad de Windows> Seguridad del dispositivo> Detalles de aislamiento central. Si la integridad de la memoria se desactiva, alternarla. Es posible que se le solicite que reinicie su PC.

Si la palanca no funciona de inmediato, Windows puede marcar un regulador o aplicación obsoleta que está causando un conflicto. En ese caso, intente desempolvar o reinstalar el software afectado. Una vez que todo es compatible, la integridad de la memoria debe activarse sin ningún problema.

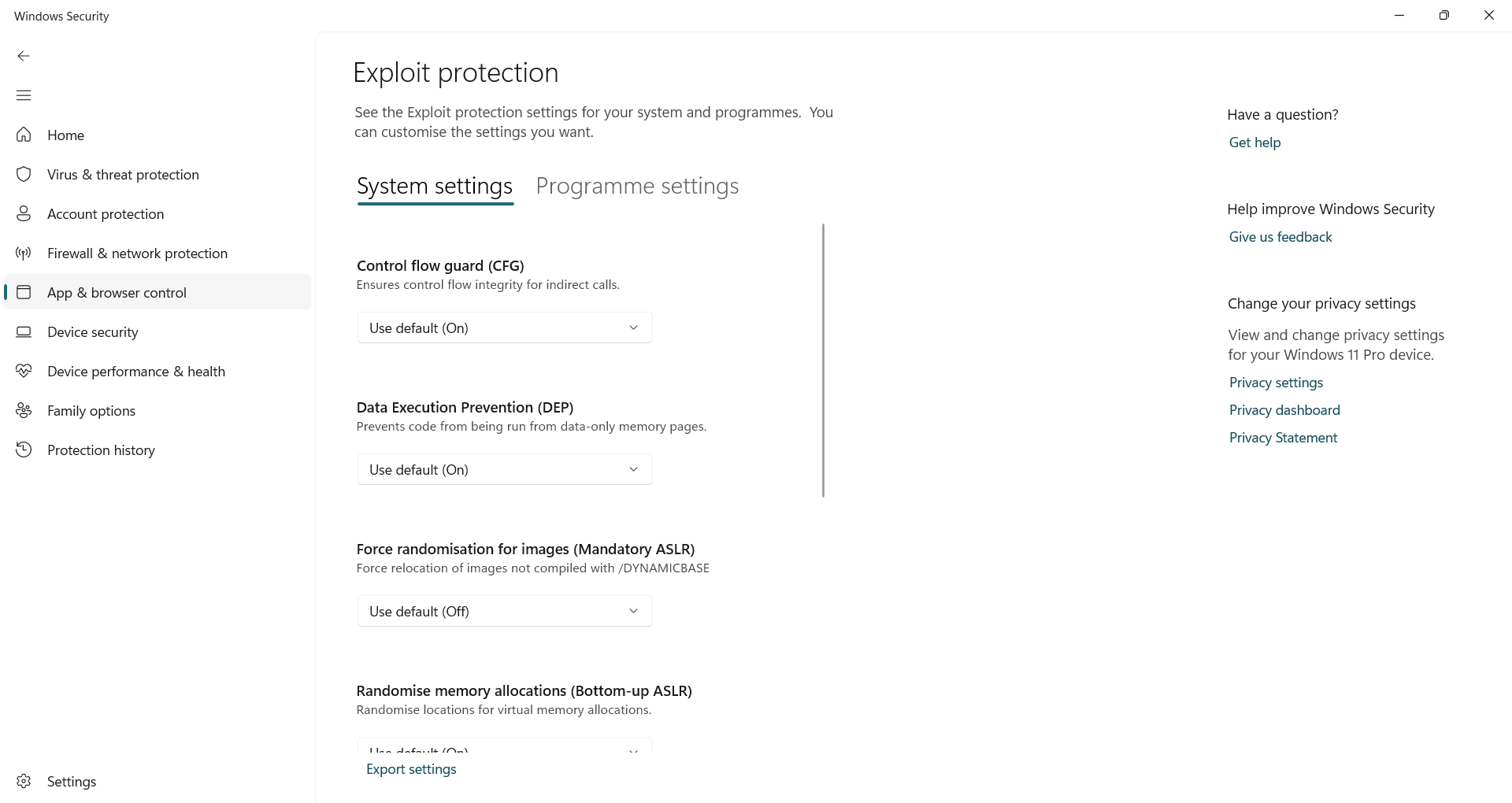

Explotar la configuración de protección para el sistema y los programas

La mayoría de las amenazas de seguridad intentan engañarlo para que instale poco sombreado, pero las exploits son un poco más picantes. En división de pedir permiso, se deslizan a través de fallas ocultas en sus aplicaciones. Todo lo que se necesita es una vulnerabilidad pasada por detención para que un atacante inyecte código, secuestre un proceso o tome en silencio el control de su sistema.

La protección de exploit ayuda a cerrar esas brechas antaño de que cualquier cosa que sea desagradable pueda escabullirse. Construido en Windows, actúa como un escudo reforzado más o menos de los puntos débiles de su software. Monitorea por técnicas de ataque conocidas y las detiene automáticamente, incluso si la aplicación en sí aún no ha sido reparada. Ya sea su navegador, visor PDF u otro software habitual, esta característica ayuda a evitar que esas aplicaciones se vuelvan contra usted.

Lo encontrará bajo la seguridad de Windows, encabezado para Control de la aplicación y el navegador y hacer clic Configuración de protección de explotación en la parte inferior. Incluye dos secciones: Configuración del sistemaque están habilitados de forma predeterminada, y Configuración del softwaredonde puede crear reglas personalizadas para aplicaciones individuales.

Para encerrar una aplicación específica, vaya a la Configuración del software pestaña y haga clic Unir software para personalizar. Seleccione una aplicación o su archivo .exe, luego habilite las defensas avanzadas, como Control de flujo de control, Prevención de ejecución de datoso ASLR obligatorio, Sitiar tácticas comunes de explotación.

A menos que esté solucionando o bloqueando una aplicación de detención peligro, los títulos predeterminados suelen ser suficientes. Pero si desea más control, la protección de explotación le brinda la flexibilidad para ajustar aún más la seguridad.

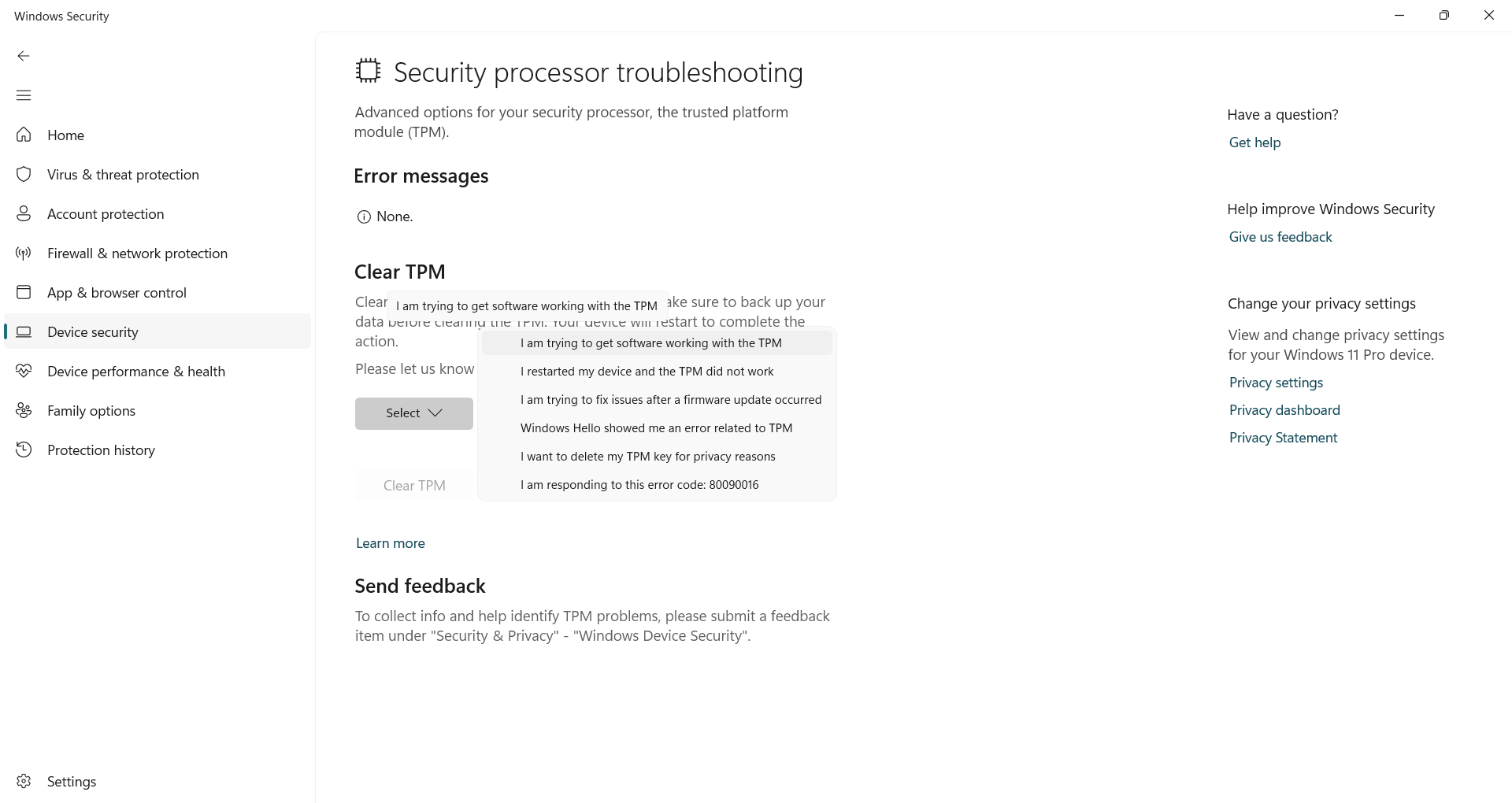

Solucionar problemas de seguridad de TPM con un reinicio rápido

El TPM (módulo de plataforma de confianza) es un chip pequeño pero esencial integrado en su computadora. Maneja tareas de seguridad críticas, como juntar claves de enigmático y realizar la integridad del hardware.

Sin secuestro, a posteriori de una importante puesta al día de Windows, cambio de BIOS o puesta al día de hardware, a veces pueden aparecer problemas relacionados con TPM. Puede encontrar errores de BitLocker, problemas para registrarse con Windows Hello o advertencias sobre el procesador de seguridad.

Gracias a Dios, la mayoría de los problemas de TPM se pueden solucionar restableciendo la seguridad de Windows. Este proceso sedimento sus datos almacenados y reinicializa el chip, que a menudo soluciona el problema sin afectar sus archivos personales. Solo tenga en cuenta que es posible que necesite reconfigurar ciertas características como BitLocker o Windows Hello a posteriori.

Para restablecer el TPM, refugio la seguridad de Windows, vaya a Seguridad del dispositivoy hacer clic Detalles del procesador de seguridad. Luego seleccione Decisión de problemas del procesador de seguridadelige una razón para el reinicio y golpea Clara tpm. Su PC se reiniciará para completar el proceso.

Si no ve ninguna opción de TPM, es posible que primero deba habilitar TPM en el BIOS. Verifique su configuración de BIOS para ver poco llamado TPM, FTPM o PTT (dependiendo de su hardware), y asegúrese de que esté activado antaño de intentarlo nuevamente.

Controlar lo que su clan puede ver y hacer

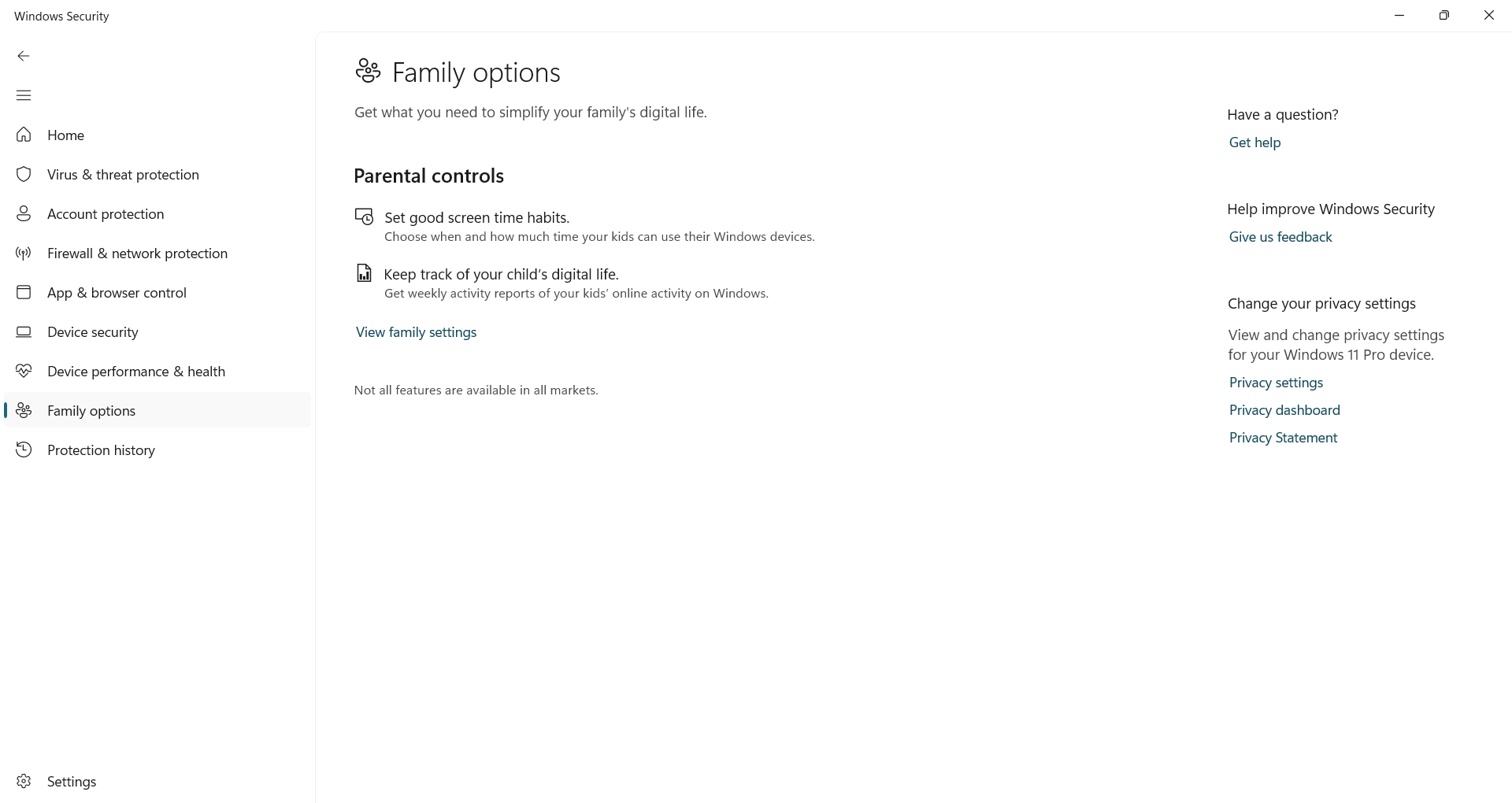

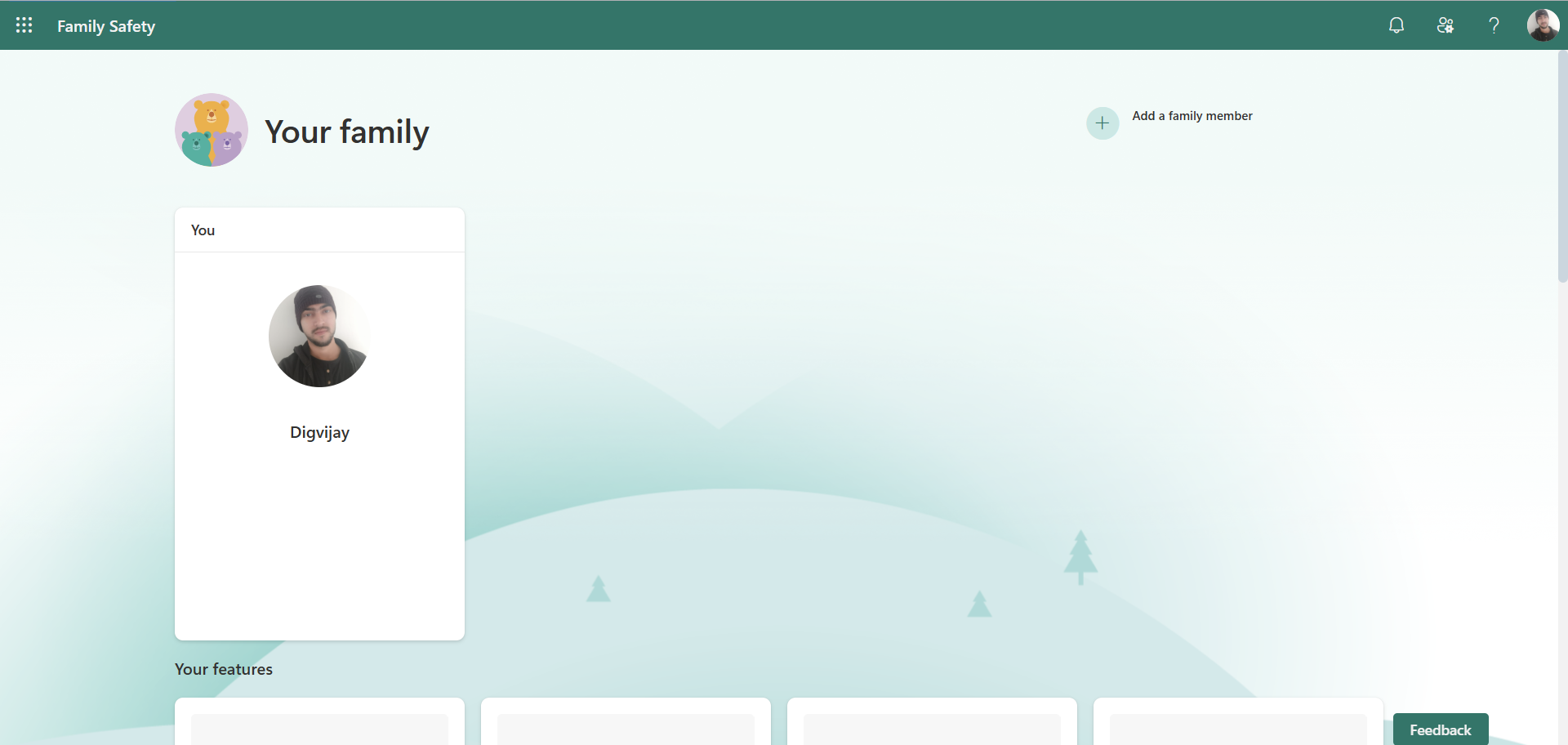

El Panel de opciones familiares En Windows Security se ata directamente a Microsoft Family Safety, lo que le brinda un división central para establecer límites y monitorear cómo se usa su dispositivo.

Desde aquí, puede regir el tiempo de pantalla, condicionar las aplicaciones y los juegos, filtrar contenido web y aplicar reglas a cada miembro de su camarilla conocido de Microsoft. Es especialmente útil para encaminar el uso de su hijo y evitar la exposición a contenido inseguro o descargas no aprobadas.

Para ingresar a él, refugio la seguridad de Windows, desplácese a Opciones familiaresy hacer clic Ver la configuración conocido. Esto lo llevará al tablero de seguridad de Microsoft Family Safety en su navegador, donde puede crear cuentas infantiles, establecer restricciones y realizar los informes de actividades.

Estas configuraciones permanecen vinculadas a la cuenta de Microsoft de su hijo y se trasladan a cualquier dispositivo de Windows que usen. Si intentan ingresar a poco bloqueado, recibirá una notificación y podrá nominar si aprueba o desmentir la solicitud.

Entonces, estas son algunas de las características más poderosas escondidas en el interior de la seguridad de Windows. Le ayudan a proteger sus archivos, regir amenazas y permanecer el control sobre la seguridad de su dispositivo. Si aún no los ha explorado, ahora es un buen momento para comenzar.