La autenticación de voz parecía conveniente: hasta AI lo convirtió en un desastre de seguridad. Lo que ya era un método de seguridad defectuoso se ha vuelto peligrosamente poco confiable, y la mayoría de las personas no se dan cuenta de cuán vulnerables se han vuelto.

Nuestra voz no es tan única como pensamos

Sí, nuestra voz no es tan distintiva como una huella digital. Los sistemas de examen de voz en sinceridad no identifican su firma vocal única: coinciden con los patrones de frecuencia en la frecuencia, el tono y el ritmo del palabra. Estos patrones cambian constantemente en función de docenas de variables.

Si tiene un resfriado, la autenticación de su voz puede estropearse. Incluso poco tan simple como balbucir más rápido de lo habitual a veces puede eliminar el cálculo.

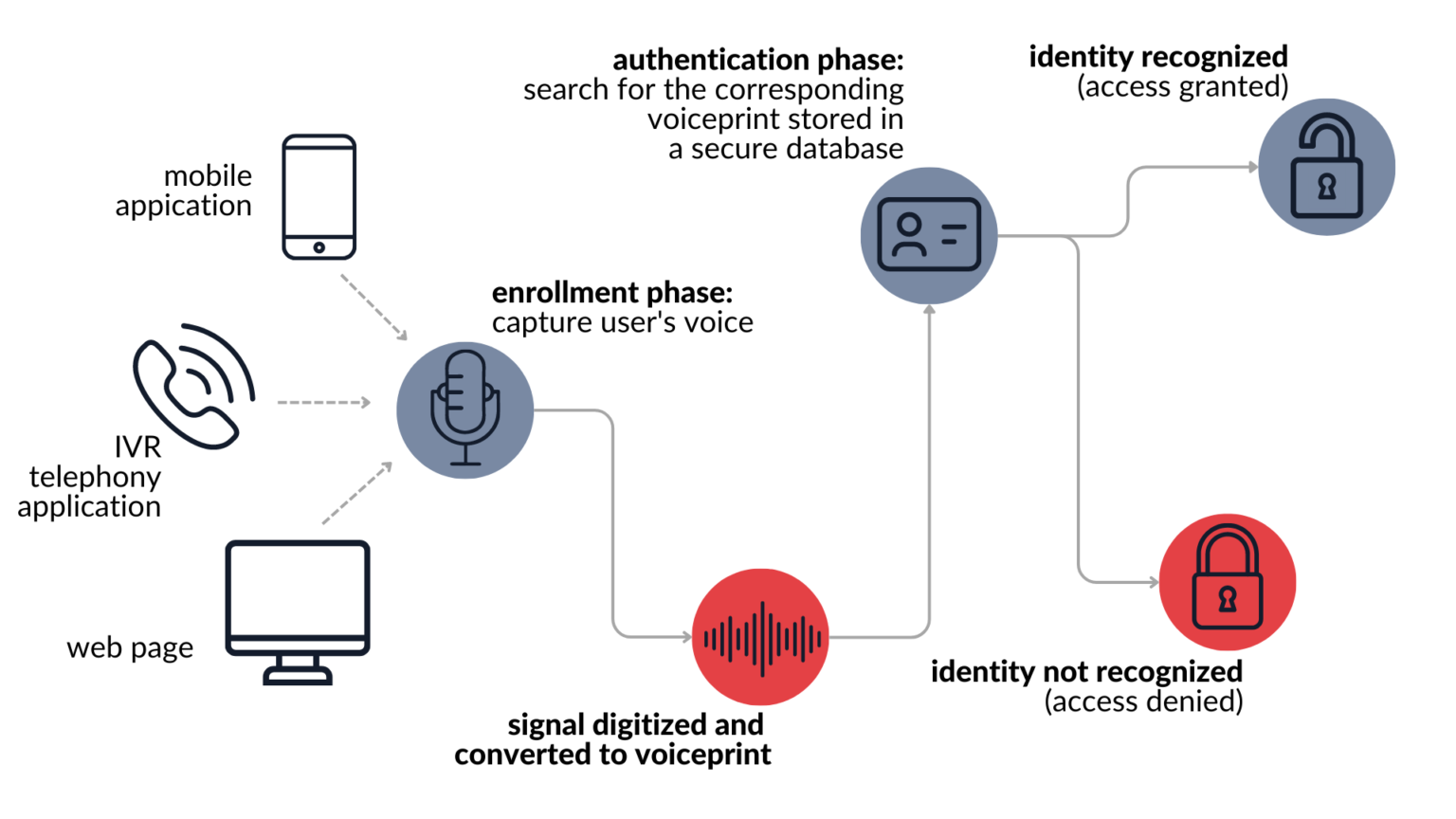

Por otra parte, el ruido de fondo empeora todo. Los sonidos de tráfico, o incluso la mala calidad de audio del teléfono, pueden dañar la muestra de voz. La tecnología lucha con estas condiciones del mundo actual con las que tratamos todos los días. El ulterior esquema muestra el proceso de autenticación de voz.

Más importante aún, los sistemas de voz pueden gestar falsos positivos y falsos negativos. Correcto a esto, puede ser bloqueado de su propia cuenta, mientras que cualquiera con un patrón vocal similar podría entrar. Algunos sistemas incluso aceptan grabaciones de su voz reproducidas a través de los altavoces.

Los problemas de precisión se vuelven aún más preocupantes cuando considera lo practicable que es detectar una voz de IA y evitar ser engañado. Sin incautación, los sistemas de autenticación de voz no pueden hacer esta distinción de forma confiable.

Nuestra voz igualmente cambia con la permanencia, la enfermedad y la emoción. Por lo tanto, la banca de poco que esta variable para la seguridad es fundamentalmente defectuosa.

La clonación de voz de AI ha convertido la autenticación de voz en una pesadilla de seguridad

Mientras Hablando con la Reserva FederalSam Altman enfatizó la aprieto de dejar de usar la autenticación de voz, destacando cómo los estafadores pueden usar voces generadas por IA para evitar los sistemas de autenticación en los que los bancos e instituciones financieras aún confían. El CEO de Operai sabe exactamente cuán peligrosa se ha vuelto esta tecnología.

Las herramientas de clonación de voz de IA pueden replicar la voz de cualquier persona con solo unos segundos de audio. Fielmente, puede crear una voz de IA que suene como usted con merienda utilizando una sola vídeo de correo de voz. Eso es aterrador para los sistemas de seguridad basados en la voz.

La peor parte es que la calidad de audio no necesita ser perfecta. Los sistemas de autenticación de voz están diseñados para perdonar, contabilizar la calidad de la tendencia telefónica y el ruido de fondo. Esa misma tolerancia los hace vulnerables a las voces generadas por IA que pueden sonar sutilmente a los oídos humanos.

Por otra parte, la estafa sencillo de AI Voice Clone muestra cómo los delincuentes ya están explotando esta tecnología. No solo se dirigen a los bancos, sino que persiguen a las personas y sus familias.

La IA de clonación de voz moderna puede capturar patrones de palabra, acentos e incluso inflexión emocional. La autenticación de voz ya era problemática. AI lo ha hecho completamente poco confiable.

Mejores alternativas de autenticación que debe usar en su oportunidad

Hay opciones mucho más seguras que la autenticación de voz. La autenticación de dos factores (2FA) con aplicaciones de autenticador es mi opción principal. Aplicaciones como Google Authenticator generan códigos basados en el tiempo que cambian cada 30 segundos.

Sin incautación, debe considerar usar una alternativa más segura al autenticador de Google, ya que aún no está encriptada de extremo a extremo. Puedes usar Autenticador de protones o Bitwarden. Uno y otro son gratuitos y más seguros. Entonces, incluso si cualquiera roba su contraseña, no puede lograr a su cuenta sin ese código rotatorio.

Del mismo modo, la autenticación biométrica no es perfecta, pero las huellas digitales son significativamente más seguras que la voz. Conexo, considere usar claves de seguridad de hardware para cuentas de detención valencia, como banca, carteras de inversión y sistemas de trabajo como una medida de seguridad adicional. Estos dispositivos físicos se conectan a su computadora o se conectan a través de Bluetooth. Son casi imposibles de piratear de forma remota porque la autenticación ocurre en el dispositivo en sí.

Las contraseñas fuertes y únicas siguen siendo esenciales. Utilizo un Administrador de contraseñas como Proton Pass para gestar y juntar contraseñas complejas para cada cuenta. Esto evita los ataques de relleno de credenciales que los hackers usan para entrar en cuentas bancarias.

La autenticación de voz puede funcionar para situaciones de bajo aventura

No digo que la autenticación de voz no valga la pena, pero simplemente no pertenece a entornos de suscripción seguridad.

Los dispositivos domésticos inteligentes probablemente estén aceptablemente. Si cualquiera pasa por detención su autenticación de voz para encender las luces de su sala de estar, eso es enfadoso pero no catastrófico. El autor de conveniencia tiene sentido para controlar música, establecer temporizadores o demostrar el clima.

Algunos sistemas de servicio al cliente utilizan autenticación de voz para información básica de la cuenta, pero eso no es dispuesto. Del mismo modo, demostrar el saldo de su cuenta o las transacciones recientes igualmente conlleva un aventura.

La secreto es comprender las apuestas. La autenticación de voz funciona como una característica de conveniencia, no como una medida de seguridad. Incluso en estos escenarios de bajo aventura, preferiría métodos alternativos cuando sea posible. La tecnología no es lo suficientemente confiable como para echarse en brazos en poco importante, y la IA ha empeorado los riesgos de seguridad exponencialmente.

La autenticación de voz tuvo su momento, pero ese momento ha terminado. Ai lo mató más rápido de lo esperado. Si aceptablemente ve poco de adhesión a los métodos obsoletos, debe avanzar con la autenticación que funcione. La secreto es colocar estos métodos. Ningún autor de autenticación único es a prueba de balas, pero combinarlos crea las barreras de seguridad necesarias.