- Los actores de amenaza clonaron sitios web del gobierno brasileño utilizando IA generativa

- Los sitios se utilizaron para robar información personal y fortuna.

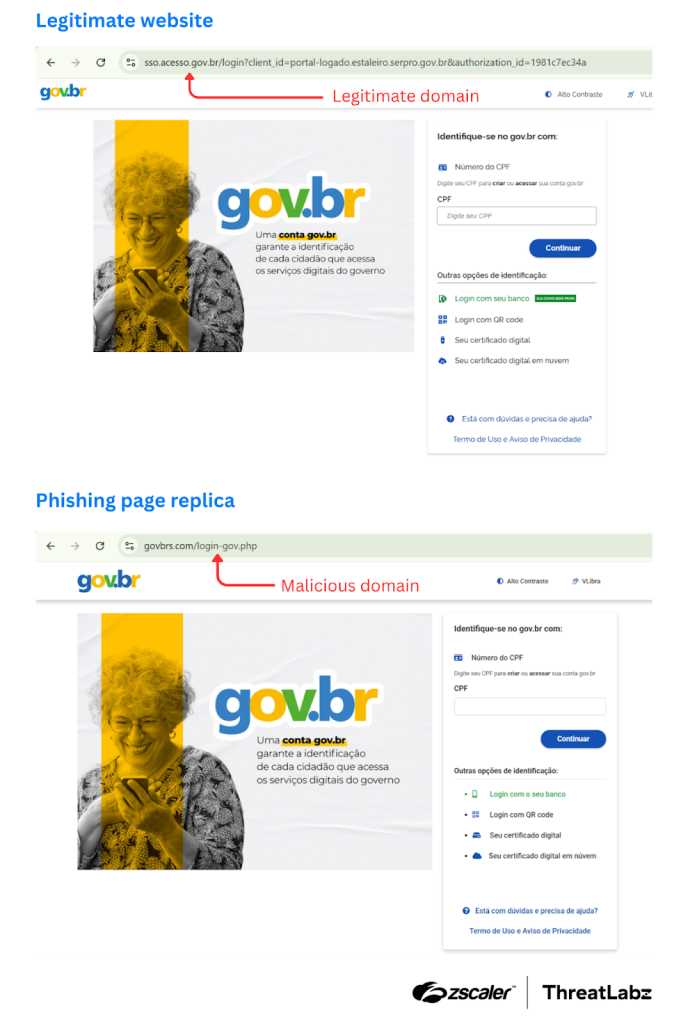

- En entreambos casos, los sitios eran casi idénticos, los expertos advierten

Los expertos han apto que los hackers utilizaron recientemente una utensilio de IA generativa para replicar varias páginas web que pertenecen al gobierno brasileño en un esfuerzo por robar información personal y fortuna confidenciales.

Los sitios web falsos fueron examinados por los investigadores de Zscaler Agrense, quienes descubrieron múltiples indicadores del uso de IA para ocasionar código.

Los sitios web se ven casi idénticos a los sitios oficiales, con los hackers usando El envenenamiento por SEO para hacer que los sitios web parezcan más altos en los resultados de búsqueda y, por lo tanto, parecen más legítimos.

AI generó sitios web gubernamentales

En la campaña examinada por Amenazlabz, se detectaron dos sitios web imitando importantes portales gubernamentales. El primero fue para el portal del Área de Tráfico del estado para solicitar una abuso de conducir.

Los dos sitios parecen ser casi idénticos, con la única diferencia importante en la URL del sitio web. El actor de amenaza usó ‘Govbrs (.) Com’ como prefijo de URL, imitando la URL oficial de una forma que los que visitan el sitio se pasarían por parada fácilmente. La página web igualmente se impulsó en los resultados de búsqueda utilizando el envenenamiento por SEO, lo que hace que parezca el sitio genuino.

Una vez en el sitio, los usuarios están invitados a ingresar su número CPF (una forma de número de identificación personal similar a un SSN), que el hacker ‘autenticaría’ utilizando una API.

Luego, la víctima completaría un formulario web que solicita información personal como nombre y dirección, ayer de que se le pidiera que programen los exámenes psicométricos y médicos como parte de la solicitud de conducción.

Luego se le pediría a la víctima que use PIX, el sistema de plazo instantáneo de Brasil, para completar su solicitud. Los fondos irían directamente a la cuenta del hacker.

Un segundo sitio web basado en la grupo de trabajo para el Ocupación de Educación de Brasil atraía a los solicitantes para que entregaran su número de CPF y completar los pagos al hacker. Este sitio web utilizó técnicas similares de URL en cuclillas y envenenamiento por SEO para parecer legítimos.

El adjudicatario se aplicaría a los listados de trabajo falsos, entregando información personal ayer de que se le solicite nuevamente que utilice el sistema de plazo PIX para completar su aplicación.

En el prospección técnico de Ameniclabz de entreambos sitios, gran parte del código mostró signos de ser generados por AI de Deepsite utilizando un aviso para copiar el sitio web oficial, como el estilo Tailwindcss y los comentarios de código en gran medida estructurados que indican “en una implementación efectivo …”

Los archivos CSS del sitio web igualmente incluyen instrucciones plantadas sobre cómo reproducir los sitios gubernamentales.

El Blog de amenaza Concluye: “Si perfectamente estas campañas de phishing están robando cantidades relativamente pequeñas de fortuna de las víctimas, se pueden usar ataques similares para causar mucho más daño. Las organizaciones pueden estrechar el peligro al certificar las mejores prácticas anejo con el despliegue de una casa de confianza cero para minimizar la superficie de ataque”.