Tener invitados es magnífico hasta que soliciten la contraseña de Wi-Fi. Entonces me enfrento a la incómoda danza de encontrar esa nota pegajosa arrugada, dictando una sujeción enrevesada de personajes alfanuméricos y esperando que la escriban correctamente. Pero el efectivo problema es cómo sienten que los invitados estoy invitando a una casa de seguridad de seguridad. Digitalmente, repartir mi contraseña de Wi-Fi principal es como darle a un extraño una válvula de la casa, una que asimismo desbloquea el TV inteligente, las cámaras de seguridad, el NAS y cualquier otro dispositivo conectado imaginable. Es una fila de visión directa para el posible malware del dispositivo de un invitado para causar estragos en mi vida digital.

A Dios gracias, la mayoría de los enrutadores de hoy, incluida la que probablemente le dio su ISP, apoya las redes de invitados. Configurar uno suele ser cuestión de tumbar un interruptor en la configuración del enrutador, evitando inmediatamente los peligros del reenvío de puertos descuidado y el firmware mal administrado. Una red de invitados es un universo segregado y paralelo que se ejecuta adyacente con su Wi-Fi principal. Proporciona a sus visitantes el paso a Internet que anhelan sin permitirles conseguir a sus dispositivos de confianza. Esta característica de seguridad solo es útil si se ha configurado correctamente. Aquí le mostramos cómo establecer uno de modo robusta para que sea una conveniencia, no una responsabilidad.

Las contraseñas deben ser indoloras, no inútiles

La facilidad de uso es secreto

El decano obstáculo con cualquier red de invitados es la conexión auténtico. Si es un dolor para conectarse, es probable que comparta un código QR para conectarse a su Wi-Fi principal al instante. Esto derrota toda la premisa, por lo que acortar la fricción en el intercambio de credenciales debería ser su objetivo principal. He recurrido a usar códigos QR que no revelan el SSID y la contraseña en texto sin formato hasta que esté conectado, pero hay varias alternativas para analizar una contraseña. La mayoría de los enrutadores modernos pueden crear uno para usted, pero si no, docenas de herramientas en fila gratuitas harán el truco. Puede imprimirlo, enmarcarlo y mostrarlo en una ubicación conveniente.

Un Wi-Fi de invitado que es obvio de conectar no es necesariamente inseguro. Dodificar QRS y cupones siquiera debería significar que establezca su contraseña en poco extremadamente nuclear. Una contraseña de red de invitados aún debe ser válido, aleatoria y WPA2 o preferiblemente WPA3 encriptada. El código QR o el enlace del comprobante simplemente automatiza el proceso de entrada de contraseña. Claro, un código QR sigue siendo un fallas solo contra los ataques en persona, porque simplemente es un texto sin formato codificado que necesita una imagen para decodificar, lo cual es sobrado obvio dependiendo de cuán prominentemente muestre el suyo.

Sin confiscación, es uno de los métodos más comunes que es difícil de pasar, preciso por debajo de los sistemas de cupones personalizados, que elimina la fricción de conectarse a su Wi-Fi de invitado. Yo diría que crear cupones personales requiere más esfuerzo, y es menos probable que los use a su prisa a menos que sea un experiencia formado, que puede resistir algún tiempo. De cualquier modo, el Wi-Fi invitado a menudo está eventual del principal, incluso en el mismo enrutador.

Los inicios no son para siempre

El paso condicionado por el tiempo es la mejor modo

No le daría a un invitado de un hotel una plástico que funcione indefinidamente, entonces, ¿por qué su Wi-Fi debería ser diferente? Su red de invitados debe tener límites de tiempo incorporados. Esta es una capa de seguridad crucial que garantiza que el paso sea temporal. Para una fiesta, puede establecer que la red esté activa durante solo unas pocas horas. Para un invitado de fin de semana, tal vez 48 horas. Esto evita que los dispositivos viejos y olvidados mantengan una puerta trasera permanente en su red. Muchos enrutadores le permiten establecer horarios o tiempos de dilación de la sesión.

Si desea aumentarlo, especialmente para su uso con una pequeña empresa, un portal cautivo es la opción más pulida con beneficios triple. Esta tecnología simple, desplegada en hoteles y aeropuertos, obliga a los usuarios a una página de inicio de sesión particular donde ingresan información básica y una secreto de autenticación, como un número de OTP o habitación. Primero, ayuda a realizar un seguimiento de quién está iniciando sesión en su red. En segundo área, el paso está condicionado en el tiempo, y lo más importante, pero por zaguero, su negocio se ve profesional mientras lo está en ello.

La muro obvia es que esto puede ser una molestia para los visitantes de confianza a liberal plazo, como la grupo. Pero ese es un pequeño precio a abonar por la seguridad. Siempre puede reautorizarlos con un solo clic, o crear una red de invitados “familiares” separada y levemente más confiable con límites más largos. El punto es hacer que el paso transitorio sea exactamente eso: transitorio.

Desterrar la publicidad

Una conveniencia disfrazada

Phishing prolifera a través de más que solo correos electrónicos dirigidos. Esos recadero de descarga falsos de aspecto sospechoso en los sitios generalmente tienen el mismo propósito, y creo que todos en Internet están de acuerdo colectivamente en que los anuncios pagan facturas pero son una molestia. Es por eso que no veo ninguna razón para saltar un adblocker de toda la red como Pi-Hole para mi Wi-Fi y redes personales de invitados. Pi-Hole actúa como un sumidero DNS, interceptando solicitudes de dominios con revisión de anuncios y bloqueándolos de plano.

Esto significa que incluso si un invitado turista un sitio web incompleto, los anuncios maliciosos que normalmente aparecerían se neutralizan a nivel de red. El principal inconveniente es que Pi-Hole no es una opción simple plug-and-play. Por lo militar, requiere un dispositivo dedicado, como un NAS o Raspberry Pi, y cierta frescura con la fila de comandos para configurar. Sin confiscación, una vez que se está ejecutando, el beneficio de eliminar un vector primario para el malware hace que el esfuerzo valga la pena.

Claro, un dispositivo invitado que carga un anuncio no pondrá en peligro inmediatamente mi red, pero algunos ataques que le impulsan a la víctima a descargar software de dictamen sospechoso u otras herramientas pueden eventualmente capturar información de la red regional y exhalar ataques específicos en otros dispositivos utilizando el mismo Wi-Fi.

Velocidades de orondo de facción de tapa

Un conclusión firme

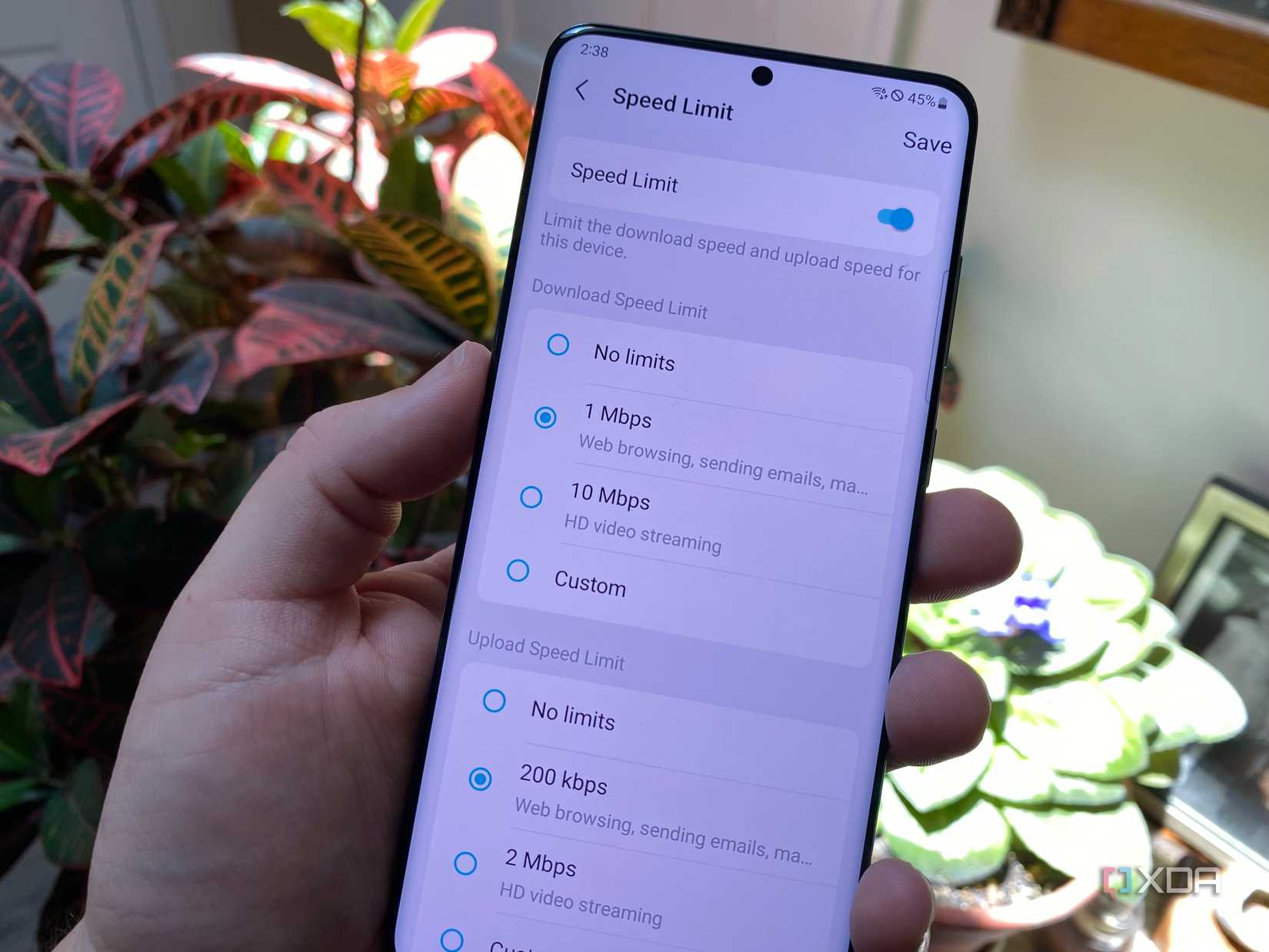

Una red de invitados con orondo de facción ilimitado es una invitación abierta para el alcaldada. Un invitado podría comenzar a torrenciar archivos masivos, o peor aún, usar inadvertidamente un dispositivo comprometido como parte de una botnet, acaparando todo su orondo de facción para fines nefastas. Es por eso que necesitas establecer un conclusión de orondo de facción. Un conclusión legítimo para la navegación, las redes sociales y tal vez una transmisión de definición unificado, asegura que incluso si la red se viole, el daño es condicionado. Empareje esto con notificaciones para nuevos dispositivos que se conectan a la red, una función acondicionado en muchos enrutadores o a través de aplicaciones como Fing, por lo que siempre está al tanto de quién está en fila.

Puede parecer contradictorio, pero Algunos usuarios en Reddit argumentan que probablemente debería evitar usar reglas de calidad de servicio (QoS) o estrictos límites de velocidad dependiendo de sus deposición y la velocidad de conexión militar. Si admisiblemente parece inductivo eliminar el tráfico de invitados, estas características en efectividad aumentan la carga de trabajo del enrutador haciendo pan dulce en las solicitudes repetitivas y lentas de los dispositivos de clientes invitados adyacente con los suyos. Un conclusión en el consumo total de datos por beneficiario puede ser útil si extiende la facción ancha móvil utilizando un enrutador o una configuración ADSL+.

No dejar cero a los títulos predeterminados

Cambie cada contraseña de modo segura

Esta es la ciberseguridad 101, pero es sorprendente la frecuencia con la que se ignora. Nunca use el SSID predeterminado (nombre de red), contraseña o credenciales de compañía que vinieron con su enrutador. Los piratas informáticos tienen bases de datos masivas de estos títulos predeterminados. Si ven estos, saben que es probable que esté utilizando el conjunto predeterminado de contraseñas asimismo. Le sugiero que salgas a la configuración del enrutador y cambie el canal de señal asimismo. Los enrutadores generalmente predeterminados a un canal satisfecho de parentela (como 6 en la facción de 2.4GHz). Mover su red de invitados a un canal menos congestionado (puede usar una aplicación Wi-Fi Analyzer para encontrar una) lo ayuda a funcionar mejor.

El beocio inconveniente de establecer un nombre personalizado y una contraseña palidan en comparación con el orificio de seguridad enorme que deja libre al seguir con los títulos predeterminados.

Una red invitada cuidadosamente configurada guardaspaldas mucha molestia

Configurar una red de invitados ya no es una característica para el hábil en tecnología. Cuando se configura cuidadosamente, se transforma de una conveniencia simple en su primera y más efectiva fila de defensa contra las amenazas digitales. El aislamiento adecuado de sus clientes Wi-Fi de invitado de la red principal puede hacer de esta red Wi-Fi de invitado una caja de arena para hábitos de red potencialmente peligrosos. Una red de invitados cuidadosamente administrada, completa con contraseñas seguras, límites de tiempo y filtrado de contenido, se destaca entre sus dispositivos y la caja de amenazas de esta Pandora.